Федяев Сергей Леонидович Доктор на техническите науки

Козлов Сергей Александрович, кандидат на техническите науки

Маркевич Павел Александрович

ОАО НПК Дедал, Дубна

Електронна поща: [защитен с имейл]

Статията предоставя подробна класификация на техническите средства за активно противодействие на неразрешени нахлувания в обекти от особено значение. Актуализиран е проблемът за опазване на обекти с достъп до водни ресурси. Отделно са разгледани и анализирани техническите средства за активно противодействие на прониквания върху защитени обекти от акваторията. Формулирани са основните задачи, които стоят пред разработчиците на такива инструменти и се отбелязват най-обещаващите направления в тази област.

Въведение

Както е известно, вероятността за бързо неутрализиране на нарушителя при установяване на критерия и индикатора за ефективността на системата за физическа защита на обекти от различни категории е от еднакво значение наред с показателите за вероятността за откриване и забавяне на нарушителя чрез физически бариери. Традиционните системи за физическа защита на обекти (PSPS) принадлежат към категорията пасивни системи, чиято цел е само да записват фактите (или опитите) за проникване в защитен обект, да предават алармен сигнал към централизираната конзола за наблюдение и да забавят натрапникът за известно време с физически бариери. Спецификата на функционалното предназначение на системите за активна защита (ACS) е отразена в самото име и се състои в активно противодействие на неоторизирани прониквания. При пасивна СФЗО неутрализацията на нарушителите се извършва поради действията на силите за сигурност. В този случай, както е известно, вероятността за успешна неутрализация зависи от много фактори (броя и нивото на бойните умения на нарушителите и силите за сигурност на съоръжението, тяхното въоръжение и техническо оборудване, времеви параметри за реакция на сили за сигурност и др.).

Днес, наред с използването на традиционната физическа защита, все по-голямо значение придобиват системите за активно противодействие (средства за унищожаване), интегрирани със съвременни технически средства за защита. Използването на SAZ значително увеличава вероятността за успешна неутрализиране на нарушителя и, следователно, вероятността от потискане на саботаж и терористична атака. Добавянето на интелигентни системи за откриване и видеонаблюдение към активната система за противодействие ви позволява напълно да автоматизирате системата за физическа защита на обекти от различни категории.

Защита на обекти с особено значение, повишена значимост, опасност и поддържане на живота (ядрено-енергийни съоръжения; хидравлични съоръжения; институции на висшите държавни органи; арсенали, складове за оръжия, взривни вещества, токсични, радиоактивни вещества; потенциално опасни техносферни съоръжения, пристанища, автомобилни и железопътни мостове и др.), особено при заплахата от терористични прояви, предвижда наличието на активна отбранителна система, състояща се от система за откриване на фактите на проникване на обект и система за активно противодействие на нарушителите. . За да се повиши антитерористичната стабилност на структури от особено значение и да се предотвратят възможни загуби на персонал на службите за сигурност (обяснено с високата професионална и психологическа подготовка на терористите, тяхното добре въоръжени и др.), за предпочитане е да се използват такива системи в автоматичен режим с минимално участие на силите за сигурност.

Морски тероризъм

Днес експертите по сигурността все по-често говорят за т. нар. „морски тероризъм“, който може значително да дестабилизира икономическата и военно-политическата ситуация в много региони на света. Според военни анализатори на водещите страни в света защитата на пристанищата и бреговете от заплахите на морския тероризъм е една от най-неотложните задачи днес. В този случай опасността представляват специално обучени саботажни и терористични групи от бойни плувци, които могат тихо да се приближат до обекта и да извършат терористичен акт, дори да останат незабелязани (да не говорим за задържането и/или унищожаването им).

Според водещи експерти в областта на сигурността, саботажните и терористичните актове срещу граждански и военни офшорни съоръжения от особено значение, корабите с атомни електроцентрали, различни хидравлични съоръжения, петролни платформи, мостове, военноморски бази и др., представляват особена заплаха при настоящ. .d. Наличието в свободна продажба на модерно водолазно оборудване и специално подводно оборудване, внезапността на саботажите и терористични атаки актуализират необходимостта от създаване и активно използване на съвременни високотехнологични комплекси от технически средства за физическа защита на обекти от проникване от водните площи . Техническите средства за защита на крайбрежните съоръжения от страната на прилежащите водни зони от подводни диверсанти са подходящи за защита както на повърхностни, така и на подводни конструкции (кабели, положени под вода, колектори, подводни тръбопроводи и др.).

Военните историци смятат, че първите бойни плувци се появяват през 30-те години на ХХ век в италианския флот. Плувците-диверсанти са били широко използвани от враждуващите страни по време на Втората световна война. Понастоящем редица държави разполагат с подразделения от добре оборудвани бойни плувци: САЩ, Италия, Франция, Великобритания, Израел, Русия и др.

Според много експерти проникването на обекти от особено значение от страната на водните зони (поради слабата им защита срещу евентуално нападение от терористи) е едно от най-опасните. Очевидно е, че в близко бъдеще, благодарение на значителния успех на местни и чуждестранни разработчици и производители на периметърни технически средства за защита, като например OAO NPK Dedal, проникването на нарушители в защитени обекти по суша ще бъде много по-трудно или дори напълно невъзможно. В някои случаи това, разбира се, може да доведе до изоставяне на намеренията на нарушителите, но това ще накара най-подготвените и целенасочени да търсят алтернативни методи за проникване. От останалите два варианта (по вода и по въздух) първият очевидно е най-достъпният, потаен, тоест във всички аспекти за предпочитане за неразрешено влизане.

Не е необходимо да се спираме на факта, че в случай на успешен терористичен акт на такъв обект като водноелектрическа централа или ядрена електроцентрала, последствията (икономически, политически, човешки, екологични, финансови и т.н.) ще бъдат непропорционални на разходите (финансови, човешки), необходими за разработването на нови ефективно средство за защитаактивно противодействие на проникване в обекти от особено значение от страната на водните площи.

Класификация на техническите средства за активно противодействие срещу проникване на обекти

Подробна класификация на техническите средства за активно противодействие на проникване в обекти от различни категории е показана на фиг. 1. В близко бъдеще, разбира се, трябва да очакваме засилване на работата в тази посока и появата на нови средства за активно противодействие, базирани на различни физически принципи и с различни експлоатационни характеристики. Водещите страни в разработването на такива инструменти традиционно включват САЩ, Великобритания, Израел и Русия (благодарение на проекти, завършени още в СССР).

Към днешна дата най-обещаващите технически средства за активно противодействие на нахлувания в наземни съоръжения са: кинетични средства и средства, ограничаващи мобилността; електрошокови и електромагнитни устройства; светлинни и акустични устройства; устройства, използващи специални химични вещества. Нека разгледаме накратко електромагнитните, електрошоковите и акустични устройства като средства за активно противодействие. Тези инструменти са разгледани по-подробно в статията. Електромагнитни устройства

Електромагнитните устройства за активно противодействие срещу проникване на обекти от различни категории включват високоенергийни микровълнови оръдия и EMP оръдия (EMP - електромагнитен импулс). Електромагнитните устройства се използват за въздействие както върху биологични обекти, така и върху превозни средства.

Ефектите на насочената микровълнова микровълнова радиация върху биологични обекти се свеждат до термични ефекти, причинени от висока радиационна мощност и информационни ефекти (въздействие върху централната нервна система). На фиг. 2 показва снимка на микровълновия пистолет ADS за въздействие върху жива сила, „стрелящ“ с 3 mm вълни при честота 96 GHz. Действието на пистолета предизвиква усещане за непоносима топлина, както и непреодолим страх и желание да се скриете от зоната на действие възможно най-скоро.

Известни са електромагнитни устройства EPIC и MEDUSA. С помощта на интензивно насочено излъчване на електромагнитни вълни тези устройства засягат средното и вътрешното ухо и вестибуларния апарат на нарушителите, които са попаднали в зоната на облъчване. Нарушителите поради т. нар. микровълнов слухов ефект временно губят слуха, чувството за равновесие и координацията на движенията, падат, а освен това изпитват тежки пристъпи на т. нар. морска болест, обикновено придружени с повръщане.

Ориз. 1. Класификация на техническите средства на активни

противодействие на проникването към обекти от различни категории

Към днешна дата са известни и вече използвани специални устройства за ЕМР в редица страни, предназначени да принудят спирането на превозни средства с помощта на високоенергийни импулси на микровълнова радиация. Тези устройства въздействат дистанционно на електронното бордово оборудване, принуждавайки автомобила да спре, независимо от желанието на водача. Електрошокови устройства

Електрошоковите устройства (ESD), които въздействат на работната сила с електрически ток, включват електрифицирани огради, базирани на напрежение на докосване (действащи с импулсни високоволтови разряди на електрически ток); електрифицирани огради на базата на стъпково напрежение и безконтактна електрификация; тазери; устройства, използващи плазмен газодиспергиран или водопроводим канал.

Като цяло EShU са разделени на преносими и стационарни. EShU (както преносими, така и стационарни) са с контактно и дистанционно действие. EShU са разделени на два класа: STUN-системи (зашеметяващи) с мощност 5 - 15 W и EMD-системи (електромускулни разбивки) с мощност 16 - 26 W. Носимите EShU, като електрошокер, с дистанционно действие са свързани, при които поразителен електрически разряд се предава към целта чрез проводници и куршуми, в които удрящият елемент е така нареченият "електрически куршум", който представлява миниатюрен зашеметяващ пистолет стреля по мишена с огнестрелно или пневматично оръжие и се прикрепя към целта, след което електрическият разряд от куршума се предава към целта. Действието на такъв ESA се свежда до временно нервно-мускулно обездвижване на нарушителя. ESD от типа Taser може да се използва не само като ръчен инструмент, но и като елементи на неподвижна инсталация, направлявана от видеокамера. Най-често срещаните EShU, които засягат работната сила, са електрошоковите средства (електрифицирани огради, използвани за защита на периметъра), използващи напрежения на докосване към активния елемент. Известни са и електрошокови устройства, които действат със стъпково напрежение и безконтактно наелектризиране (презареждане на капацитета на човешкото тяло). Разработен е алтернативен метод за предаване на електрически импулси с високо напрежение на разстояние чрез образуване на плазмени електропроводими газодисперсни канали, които имат площен контакт с обекта и поради тази причина не изискват точно насочване. Като електропроводим материал може да се използва и струя вода. Такива устройства са предназначени, наред с други неща, да деактивират бордовата електроника на превозните средства поради въздействието на високоволтов разряд на електрически ток. Акустични устройства

Акустичните устройства, които генерират звукови вълни с висока мощност, включват специални свирки, сирени, пиротехнически звукови гранати. Отделно е необходимо да се отбележат акустични пистолети (например LRAD, IMLCORPSC3600, MAHD-R, Wattre HS), които генерират фокусирани звукови вълни.

Акустичното оръдие LRAD е проектирано за защита на кораби от атаки на терористи и пирати, но вече е намерило приложение за защита на наземни съоръжения. На фиг. 3 показва снимка на акустичния пистолет LRAD.

С помощта на акустични устройства необходимият ефект върху работната сила се постига по два начина: поради физическо въздействие върху слуха при достатъчно високо

нива на звуково налягане, както и поради психологическото въздействие при избор на подходяща последователност от звуци или досадни шумове.

Към днешна дата сирените IPA125 и Inferno X са известни и широко използвани за защита на частни съоръжения - акустични технически средства, предназначени да противодействат на неразрешени прониквания в защитени помещения. Сирените противодействат на проникването, като произвеждат ниво на звука над 125 dB, създавайки звукова бариера и по този начин принуждавайки натрапника да напусне защитеното помещение. Поради специфичния спектър от звукови вълни, възпроизвеждани от тези сирени, натрапникът изпитва допълнителни затруднения при определяне на местоположението на източника на звук.

Американската компания SARA разработи акустично устройство, чието въздействие предизвиква резонансни вибрации. вътрешни органичовек, което води до дискомфорт и вероятно дори смърт. Това устройство вече намери приложение за защита на затворени обекти.

Според много експерти в близко бъдеще всички SPSZO ще бъдат оборудвани с някакъв вид активни противодействия (разбира се, в зависимост от категорията на обекта).

Класификация на техническите средства за активно противодействие срещу проникване на обекти от акваторията

Нека разгледаме ситуацията с техническите средства за активно противодействие на проникването на обекти от водните площи. Днес, за съжаление, можем да кажем с увереност за изключително оскъдния арсенал от технически средства за откриване на нарушители във водата и почти пълната липса на технически средства за активно противодействие.

Водолазните инспекции и профилактичното хвърляне на гранати все още са основните методи за противодействие на проникването на обекти от водните площи. На фиг. 4 е показана класификацията на техническите средства за активно противодействие на проникването на обекти от водните площи. Тази класификация отразява както вече внедрени, така и само разработени (на етап научноизследователска и развойна дейност) технически средства.

Ориз. 4. Класификация на техническите средства на активни

противодействие на проникването на предмети

от водите

Нека разгледаме по-подробно някои от средствата, дадени в тази класификация.

взривни устройства

В момента основният начин за справяне с подводните диверсанти е подводна експлозия с помощта на различни експлозивни източници.

Взривните устройства включват гранатомети, както и подводни бомби. Недостатъците на взривните устройства са ниската степен на автоматизация, отрицателното въздействие върху околната среда, ниската ефективност, както и наличието на устройства, които отслабват действието на взривните източници. Освен това в мирно време използването на устройства, базирани на експлозивни източници по бреговата линия, става много по-сложно. Проучванията показват, че използването на тези устройства за профилактично хвърляне на гранати с цел защита на обекти е неефективно.

За да защити кораби, пристанища и крайбрежни структури от подводни диверсанти, Русия все още използва ръчния противодиверсионен гранатомет DP-64, малък дистанционен гранатомет DP-65 и многоцевната ракетна установка MRG-1 . Но използването на тези средства не винаги е възможно.

В специални случаи за борба с подводни диверсанти в близост до защитен обект се използват специално оборудвани бойни плувци. Акустични устройства

Акустичните устройства включват акустични оръдия, подводни сирени, хидроакустични станции, устройства, базирани на импулсен електродинамичен излъчвател.

Акустичните устройства като средство за активно противодействие на проникването на обекти от водни площи и като цяло като средство за въздействие върху биологични обекти под водата са най-добре проучени и представляват най-бързо развиващата се посока, особено в САЩ. Тези устройства използват предимно инфразвукови и ултразвукови вълни с висок интензитет.

Акустични устройства, базирани на импулсен електродинамичен емитер, въздействат върху биологични обекти, като създават ударна вълна във водата. Работата на системата се основава на създаването на насочен мощен хидроакустичен импулс във вода посредством импулсен електродинамичен емитер. На фиг. 5 е показана снимка на външния вид на активно средство за противодействие, базирано на импулсен електродинамичен емитер.

Общите недостатъци на акустичните и електродинамичните устройства са тесната диаграма на излъчване, ниската ефективност, сложността на интеграцията със средствата за откриване и насочване, голямо тегло и размери, трудност при инсталиране и експлоатация, което като цяло значително усложнява и оскъпява устройството. система за защита на обекти.

Устройства, базирани на електрохидравличен ефект

За защита на обекти от страната на водните зони е възможно да се използва ефектът на електрохидравличен удар. Електрохидравличният ефект, който се използва в индустрията повече от 60 години, е импулсен електрически разряд в течност, при който енергията се отделя бързо в разрядния канал. В резултат на това налягането в изпускателния канал значително надвишава външното, каналът се разширява бързо, което води до появата на ударна вълна и потоци на течност. Този ефект беше в основата на устройствата за въздействие върху подводни нарушители. електрифицирани подводни устройства

Един от най-обещаващите методи за активно въздействие върху подводните нарушители днес е въздействието електрическо полеток при използване на подводни електрифицирани устройства (подводни електрифицирани прегради), първото споменаване за използването на които датира от времето на Втората световна война.

Според експерти, въпреки голямото количество научна литература за биологичния ефект на електрическия ток върху биологични обекти във въздуха, систематизирана дълбоко научно изследванепо отношение на въздействието на полето на електрическия ток върху биологични обекти във водната среда е направено много малко.

Ефектът на полето на електрическия ток върху рибите е проучен подробно. Тези проучвания са открили широк практическа употребапод формата на технически средства за електрически риболов, както и технически средства за прогонване на риба. Принципите, заложени в техниката за отплашване и електролов, могат да бъдат приложени за разработване на ново ефективно средство за излагане на подводни саботьори на поле на електрически ток във вода.

Електрифицираните подводни устройства като средство за активно противодействие на проникването на обекти от особено значение ще бъдат разгледани по-подробно в следващата статия.

заключения

1. Интегрирането на технически средства за активно противодействие в съществуващата система за сигурност на съоръжението ще позволи да се повиши с порядък ефективността на системата за физическа защита на съоръжението, както и значително да се подобри антитерористичната стабилност на съоръжението като цяло.

2. Понастоящем саботажните и терористични актове, насочени срещу граждански и военни морски съоръжения с особена важност, представляват особена опасност. За ефективно решаване на проблемите на физическата защита на обекти във водите е необходимо да се разработят цели комплекси от технически средства за физическа защита, които да включват както средства за откриване, така и средства за активно противодействие на подводни диверсанти. 3. Задачите, които стоят пред разработчиците на средства за активно противодействие на системите за физическа защита на водните зони, се свеждат до следните основни точки: увеличаване на увреждащия ефект, повишаване нивото на автоматизация, подобряване на експлоатационните характеристики и възможността за контрол на степента на въздействие.

литература

1. Козлов С.А., Лвов Д.Г. Преглед на технически средства за активно противодействие на прониквания върху обекти от различни категории // Сигурност, надеждност, информация. - 2009. - бр.3-4. - С. 30-35.

2. Щербаков Г.Н., Шликов Ю.А., Бровин А.В. Защита на важни съоръжения от подводен тероризъм // Специална техника - 2008. - № 2. - С. 26-30.

3. Анцелевич М.А., Удинцев Д.Н. Оценка на възможността за създаване на средства за активна защита на водните площи на базата на използването на електрохидравличен ефект // Специална техника. - 2003. - № 6. - С. 15-19.

4. Елизаров В. Защитни системи за подводната част на акваторията // Технологии за защита.- 2009.-No3. - С. 22-28.

5. Удинцев Д.Н. Създаване на средства за активна защита на обекти, разположени в близост до водни зони. Физиологичен аспект // Специална техника - 2003. - №3. - С. 21-25.

6. Тарабрин В.А., Сидоров В.В., Кадиков В.Ф. Нови подходи към организацията на защитата на крайбрежните обекти от страна на водната среда // Системи за сигурност.-2009. - № 2. - С. 112-113.

7. Слюсар В. Електрониката в борбата с тероризма: защита на пристанищата. Част 2 // Електроника: Наука, технологии, бизнес.- 2009. - No6. - С.90-95.

Изпратете вашата добра работа в базата от знания е лесно. Използвайте формуляра по-долу

Студенти, специализанти, млади учени, които използват базата от знания в своето обучение и работа, ще Ви бъдат много благодарни.

публикувано на http://allbest.ru

Инженерно-техническа защита на съоръженията

Индустриалните шпиони, безскрупулни конкуренти и просто натрапници са въоръжени с голямо разнообразие от средства за проникване в обекти на незаконни интереси и получаване на поверителна информация. При тези условия, в интерес на осигуряване на информационната сигурност, техническите средства за защита на защитените тайни са адекватни по ориентация, функционалност и други характеристики.

1. Общи положения

Инженерно-техническата защита (ИТЗ) по дефиниция е съвкупност от специални органи, технически средства и мерки за тяхното използване в интерес на защитата на поверителна информация.

Разнообразието от цели, задачи, обекти на защита и текущи дейности включва разглеждане на определена система за класификация на фондовете по вид, ориентация и други характеристики.

Например средствата за инженерно-техническа защита могат да се разглеждат според обектите на тяхното въздействие. В тази връзка те могат да се използват за защита на хора, материални ресурси, финанси и информация.

Разнообразието от класификационни характеристики ни позволява да разгледаме инженерно-техническите средства според обектите на въздействие, естеството на мерките, методите на изпълнение, мащаба на покритие, класа на средствата на нарушителите, които се противодействат от службата за сигурност.

Според функционалното си предназначение средствата за инженерно-техническа защита се разделят на следните групи:

Физически средства, включително различни средства и структури, които предотвратяват физическото проникване (или достъп) на нарушители до обектите на защита и до материални носители на поверителна информация (фиг. 16) и защитават персонала, материалните активи, финансите и информацията от незаконни влияния;

Хардуер. Това включва устройства, устройства, тела и други технически решения, използвани в интерес на информационната сигурност. В практиката на предприятието се използва широко разнообразие от оборудване, от телефон до модерни автоматизирани системи, които осигуряват производствена дейност. Основната задача на хардуера е да осигури стабилна защита на информацията от разкриване, изтичане и неоторизиран достъп чрез технически средства за осигуряване на производствени дейности;

Софтуерни инструменти, обхващащи специални програми, софтуерни системи и системи за информационна сигурност в информационни системи за различни цели и средства за обработка (събиране, натрупване, съхранение, обработка и предаване) на данни;

Криптографските инструменти са специални математически и алгоритмични средства за защита на информацията, предавана през комуникационни системи и мрежи, съхранявана и обработвана на компютър, използвайки различни методи за криптиране.

Хардуерните и защитните методи са доста разпространени. Въпреки това, поради факта, че нямат достатъчна гъвкавост, те често губят защитните си свойства, когато принципите им на действие бъдат разкрити и не могат да бъдат използвани в бъдеще.

Софтуерните инструменти и методи за защита са надеждни и периодът на тяхното гарантирано използване без препрограмиране е много по-дълъг от хардуерните.

Криптографските методи заемат важно място и действат като надеждно средство за осигуряване на защита на информацията за дълги периоди.

Очевидно е, че подобно разделение на средствата за информационна сигурност е доста произволно, тъй като на практика те много често взаимодействат и се реализират в комплекс под формата на софтуерни и хардуерни модули с широко използване на алгоритми за затваряне на информация.

2. Физически средства за защита

Физическите средства за защита са различни устройства, приспособления, конструкции, устройства, продукти, предназначени да създават препятствия за движението на нарушители.

Физическите средства включват механични, електромеханични електронни, електрооптични, радио- и радиотехнически и други устройства за предотвратяване на неразрешен достъп (влизане, излизане), пренасяне (извършване) на средства и материали и други възможни видове престъпни деяния (фиг. 17).

Тези инструменти се използват за решаване на следните задачи:

охрана на територията на предприятието и надзор върху нея;

охрана на сгради, вътрешни помещения и контрол върху тях;

защита на оборудване, продукти, финанси и информация;

контролиран достъп до сгради и помещения.

Всички физически средства за защита на обекти могат да бъдат разделени на три категории: средства за предупреждение, средства за откриване и системи за елиминиране на заплахи. Алармите за сигурност и видеонаблюдението, например, са инструменти за откриване на заплахи; оградите около обекти са средство за предотвратяване на неразрешено влизане на територията, а подсилените врати, стени, тавани, решетки на прозорците и други мерки служат за защита срещу проникване и други престъпни действия (подслушване, обстрел, хвърляне на гранати и експлозиви и др. ) Пожарогасителното оборудване принадлежи към системите за елиминиране на заплахите.

Най-общо, според физическата природа и функционалното предназначение, всички средства от тази категория могат да бъдат разделени на следните групи:

охранителни и охранително-пожарни системи;

охранителна телевизия;

охранително осветление;

средства за физическа защита.

Системи за сигурност

Системите за сигурност и алармите са предназначени за откриване на различни видове заплахи: опити за влизане в защитен обект, защитени зони и помещения, опити за носене (пренасяне) на оръжие, индустриален шпионаж, кражба на материални и финансови активи и други действия; алармиране на охраната или персонала на обекта за възникване на заплахи и необходимостта от засилване на контрола на достъпа до съоръжението, територията, сградите и помещенията.

Най-важните елементи на системите за сигурност са сензорите, които откриват появата на заплаха. Характеристиките и принципите на работа на сензорите определят основните параметри и практическите възможности на системите за сигурност.

Значителен брой от най-разнообразните сензори вече са разработени и се използват широко, както по отношение на принципите на откриване на различни физически полета, така и в тактическата употреба.

Ефективността на охранителната и алармена система се определя основно от параметрите и принципа на работа на сензорите. Днес са известни следните видове сензори: механични превключватели, проводник с превключвател, магнитен ключ, живачен превключвател, подложки за налягане, метално фолио, телена мрежа, сензор за шифрова вълна, ултразвуков сензор, инфрачервен сензор, фотоелектричен сензор, акустичен сензор, сензор за вибрации, индуктивен сензор, капацитивен сензор и други.

Всеки тип сензор реализира специфичен тип защита: точкова защита, защита на линията, защита на зоната или защита на обема. Механичните сензори са фокусирани върху защитата на линията, подложките за налягане са фокусирани върху откриването на точки, а инфрачервените сензори са широко използвани по отношение на площ и обем.

Сензорите се свързват посредством определени комуникационни канали към контролно-приемащото устройство на охранителния пост (или пост) и към средствата за алармен сигнал.

Комуникационните канали в охранителните алармени системи могат да бъдат специално положени жични или кабелни линии, телефонни линии на обект, излъчващи комуникационни линии, осветителни системи или радиоканали. Изборът на канали се определя от възможностите на обекта.

Важен обект на охранителната система са алармите: звънци, светлини, сирени, подаващи постоянни или периодични сигнали за поява на заплаха.

По тактическа цел системите за сигурност са разделени на системи за сигурност:

периметри на обекта;

помещения и проходи в обслужващи и складови сгради;

сейфове, оборудване, основни и спомагателни технически средства;

автотранспорт;

¦ персонал, включително персонал по сигурността и други. Средствата за физическа защита включват:

естествени и изкуствени прегради;

специални проекти на периметри, проходи, дограма и врати, стаи, сейфове, трезори;

зони за сигурност.

Естествените и изкуствени бариери служат за противодействие на незаконното влизане на територията на съоръжението. Основното защитно натоварване обаче все още пада върху изкуствените прегради - като огради и други видове огради. Практиката показва, че оградите със сложна конфигурация са в състояние да задържат натрапник за достатъчно дълго време. Днес има значителен арсенал от такива средства: от обикновена мрежа до сложни комбинирани огради, които имат известен възпиращ ефект върху натрапника.

Специалните проекти на периметри, пътеки, обшивки на прозорци, стаи, сейфове, трезори са задължителни от гледна точка на сигурността за всякакви организации и предприятия. Тези конструкции трябва да издържат на всякакви методи на физическо въздействие от криминални елементи: механични деформации, разрушаване чрез пробиване, термично и механично рязане,

експлозия; неоторизиран достъп чрез фалшифициране на ключове, отгатване на кода и др. Едно от основните технически средства за защита на проходи, стаи, сейфове и трезори са ключалките. Те са прости (с ключове), кодирани (включително такива със закъснение за отваряне) и със софтуерни устройства, които отварят врати и сейфове само в определени часове.

Зони за сигурност. Най-важното средство за физическа защита е разположението на обекта, неговите сгради и помещения според зони за сигурност, които отчитат степента на важност на различните части на обекта по отношение на причиняване на щети от различни видове заплахи. Оптималното разположение на зоните за сигурност и разполагането в тях на ефективни технически средства за откриване, отблъскване и отстраняване на последствията от незаконни действия са в основата на концепцията за инженерно-техническа защита на обект.

Зоните за сигурност трябва да бъдат разположени в съоръжението последователно, от оградата около територията на съоръжението до складовете за ценности, създавайки верига от препятствия (граници), редуващи се едно след друго, които нападателят ще трябва да преодолее. Колкото по-сложно и надеждно е препятствието по пътя му, толкова повече време ще отнеме за преодоляване на всяка зона и толкова по-вероятно е средствата за откриване, разположени във всяка зона (охранителни постове, аларми за крадци и видеонаблюдение) да открият наличието на натрапник и подайте аларма.

Основата за разположението и оборудването на охранителните зони на съоръжението е принципът на еднаква здравина на границите на зоните за сигурност. Общата сила на зоните за сигурност ще бъде оценена от най-малката от тях.

охранителна телевизия

Едно от често срещаните средства за защита е охранителната телевизия. Атрактивна характеристика на CCTV е способността не само да забележи нарушение на режима на сигурност на обекта, но и да контролира ситуацията около него в динамиката на неговото развитие, да определя опасността от действия, да извършва скрито наблюдение и да произвежда видеозапис за последващ анализ на престъплението както с цел анализ, така и за наказателно преследване нарушителя.

Източници на изображение (сензори) в системите за видеонаблюдение са видеокамери. През обектива образът на нападателя влиза в светлочувствителния елемент на камерата, в който се преобразува в електрически сигнал, който след това се подава чрез специален коаксиален кабел към монитора и при необходимост към видеорекордера.

Видеокамерата е най-важният елемент от системата за видеонаблюдение, тъй като ефективността и ефективността на цялата система за контрол и наблюдение зависи от нейните характеристики. В момента са разработени и се произвеждат голямо разнообразие от модели, които се различават по размер, възможности и дизайн.

Вторият най-важен елемент от системата за видеонаблюдение е мониторът. Тя трябва да бъде съгласувана по параметри с видеокамерата. Един монитор често се използва с няколко камери, свързани към него на свой ред чрез автоматично превключване по определен график.

В някои системи за телевизионно наблюдение е възможно автоматично да се свърже камера, в чието зрително поле е настъпило нарушение. Използва се и по-сложно оборудване, включващо инструменти за автоматизация, устройства за едновременно показване на няколко изображения, детектори за движение за издаване на аларма при засичане на промени в изображението.

охранително осветление

Задължителен компонент от системата за защита на всеки обект е охранителното осветление. Има два вида охранително осветление – дежурно и алармено.

Аварийното осветление е предназначено за непрекъснато използване в неработно време, вечер и през нощта, както на територията на съоръжението, така и вътре в сградата.

Аларменото осветление се включва, когато се получи алармен сигнал от алармата за взлом. Освен това при алармен сигнал освен осветление могат да се включат и звукови устройства (звънци, сирени и др.).

Алармите и аварийното осветление трябва да имат резервно захранване в случай на авария или прекъсване на тока.

Ограда и физическа изолация

През последните години се отделя голямо внимание на създаването на системи за физическа защита, комбинирани със системи за сигнализация. Така е известна електронна алармена система за използване с телена ограда. Системата се състои от електронни сензори и микропроцесор, който управлява облака за обработка на данни. Бариера с дължина до 100 м може да се монтира на открити площи или да се постави върху стени, тавани и съществуващи огради. Екологично устойчиви сензори са монтирани на стелажи, скоби. Телената ограда се състои от 32 хоризонтално опънати стоманени нишки, в средната част на всяка от които е прикрепен електромеханичен сензор, който преобразува промяната в напрежението на нишките в електрически сигнал.

Превишаването на прага на напрежение, програмируем по амплитуда за всеки сензор поотделно, предизвиква аларма. Комуникацията между системата и централната станция за управление и наблюдение се осъществява с помощта на мултиплексор. Микропроцесорът автоматично проверява работата на хардуерните и софтуерните компоненти на редовни интервали и - в случай на отклонения - дава подходящ сигнал.

Тези и редица други подобни системи за физическа защита могат да се използват за защита на съоръжения около периметъра с цел откриване на проникване в съоръжението.

Системите се използват от мрежа от два оптични кабела, през които се предават кодирани инфрачервени сигнали. Ако няма повреда в мрежата, тогава сигналите пристигат в приемащото устройство без изкривяване. Опитите за повреда на мрежата водят до счупвания или деформация на кабелите, което предизвиква аларма. Оптичните системи са различни ниско нивофалшиви аларми, причинени от излагане на малки животни, птици, променящи се метеорологични условия и голяма вероятност за откриване на опити за проникване.

Следващият вид физическа защита е защитата на елементи от сгради и помещения. Добрата физическа защита на прозоречните отвори на помещенията се осигурява от традиционни метални решетки, както и специални остъкления на основата на пластмаси, подсилени със стоманена тел. Вратите и прозорците на защитените помещения са оборудвани със сензори,

задействани от разрушаването на стъкла, врати, но не реагиращи на техните вибрации, причинени от други причини. Активирането на сензорите задейства аларма.

Сред средствата за физическа защита трябва да се отбележат специално средствата за защита на компютрите от кражба и проникване до вътрешните им компоненти. За да направите това, използвайте метални конструкции с лепилна стойка, която осигурява адхезия към повърхността на масата със сила от 2500 - 2700 kg / cm. Това изключва изтеглянето или преместването на компютъра, без да се нарушава целостта на повърхността на масата. Преместването на компютъра е възможно само с помощта на специални клавиши и инструменти.

Заключващи устройства

Заключващите устройства и специалните шкафове заемат специално място в системите за контрол на достъпа, тъй като те носят характеристиките както на системите за физическа защита, така и на устройствата за контрол на достъпа. Те са много разнообразни и са предназначени да защитават: документи, материали, магнитни и фото носители и дори техническо оборудване: компютри, калкулатори, принтери, копирни машини и други.

Произвеждат се специални метални шкафове за съхранение на компютри и друго оборудване. Такива шкафове са оборудвани с надеждна система за двойно заключване: ключалка тип ключ и три- до петцифрена ключалка. Фирмите твърдят, че такива шкафове са достатъчно издръжливи и надеждни, за да се предпазят от индустриален шпионаж.

Бравите се предлагат с програмируемо време за отваряне с помощта на механични или електронни часовници.

Системи за контрол на достъпа

Регулирането на достъпа до помещения или сгради се извършва основно чрез идентификация от службата за сигурност или технически средства.

Контролираният достъп включва ограничаване на кръга от лица, допуснати до определени защитени територии, сгради, помещения и контролиране на движението на тези лица в тях.

Основата на допускането е определен метод за идентификация и сравнение с разрешителните параметри на системата. На разположение

много широк набор от методи за идентифициране на упълномощени лица за правото им на достъп до помещения, сгради, зони.

Въз основа на идентификация се взема решение за допускане на лица, които имат право на това, или забрана на тези, които нямат. Най-широко се използват методите за идентификация на атрибути и личности.

Методите на атрибути включват средства за потвърждаване на правомощия, като по-специално документи (паспорт, удостоверение), карти (фотокарти, карти с магнитни, електрически, механични идентификатори и др.) и други средства (ключове, сигнални елементи и др.). д.). Имайте предвид, че тези средства до голяма степен са обект на различни видове фалшификати и измами.

Личните методи са методи за определяне на човек по неговите независими показатели: пръстови отпечатъци, геометрия на ръцете, характеристики на очите. Личните характеристики са статични и динамични. Последните включват пулс, налягане, кардиограми, говор, почерк и други.

Личните методи са най-привлекателни. Първо, те описват напълно всеки отделен човек. Второ, невъзможно е или изключително трудно да се фалшифицират индивидуални характеристики.

Статичните методи включват анализ на физически характеристики, като пръстови отпечатъци, геометрия на ръцете и други. Те са доста надеждни и имат малка вероятност от грешки.

Динамичните методи използват идентификационни характеристики, които се променят с времето.

Характеристиките, които зависят от навиците и уменията, са не само най-лесните за фалшифициране, но и най-евтините от гледна точка на практическа реализация.

Методите за идентификация, базирани на нещо запомнящо се (код, парола), могат да се използват в случаи на най-ниски изисквания за сигурност, тъй като тази информация често се записва от потребителите на различни парчета хартия, в тетрадки и други носители, които, ако са достъпни за други, могат не намаляват усилията за сигурност. Освен това има реална възможностда надникнете, да чуете или да получите тази информация по друг начин (насилие, кражба и т.н.).

Методът за идентификация от човек (страж, страж) не винаги е надежден поради така наречения "човешки фактор",

състояща се във факта, че човек е повлиян от много външни условия (умора, лошо здраве, емоционален стрес, подкуп). За разлика от това широко се използват технически средства за идентификация, като например идентификационни карти, идентификация по глас, почерк, пръсти и др.

Най-простият и разпространен метод за идентификация използва различни карти и карти, на които е кодиран или отворена информацияза собственика, неговите правомощия и др.

Обикновено това са пластмасови карти като пропуски или жетони. Картите се въвеждат в четеца всеки път, когато трябва да влезете или излезете от защитеното помещение или да получите достъп до нещо (сейф, камера, терминал).

Има много разновидности на устройства за идентификация и персонална идентификация, използващи такива карти. Някои от тях оптически сравняват снимки и други идентификационни елементи, други - магнитни полета.

Системи за разпознаване на пръстови отпечатъци. Идентификацията се основава на сравнение на относителното положение на окончанията и разклоненията на линиите на отпечатъка. Системата за търсене търси текущото изображение за контролни елементи, определени по време на изследването на референтната проба. За идентифициране на едно лице се счита за достатъчно да се определят координатите на 12 точки.

Тези системи, разбира се, са много сложни и се препоръчват за използване в съоръжения, които изискват надеждна защита.

Системи за гласово разпознаване. Има няколко начина за подчертаване на характерните особености на човешката реч: анализ на краткосрочни сегменти, контролен анализ, избор на статистически характеристики. Трябва да се отбележи, че теоретично въпросите за идентификацията по глас са разработени доста пълно, но промишленото производство все още е слабо установено.

Системите за разпознаване на ръкопис се считат за най-удобните за потребителя. Основният принцип на идентификацията на почерка е постоянството на подписа на всеки индивид, въпреки че няма абсолютно съвпадение.

Система за идентификация на геометрията на ръцете. За идентифициране се използва анализ на комбинация от линии на гънки на пръстите и дланта, линии на гънки, дължина и дебелина на пръстите и други.

Технически това се осъществява чрез поставяне на ръка върху матрица на фотоклетка. Ръката е осветена от мощна лампа, регистрират се сигналите от клетките, носещи информация за геометрията.

Всички устройства за идентификация на хора могат да работят както поотделно, така и в комбинация. Комплексът може да бъде високоспециализиран или многофункционален, в който системата изпълнява функциите на охрана, контрол, регистрация и сигнализация. Такива системи вече са сложни. Интегрираните системи осигуряват:

допускане на територията на предприятието на карта (пропуск), съдържаща индивидуален машинен код;

блокиране на преминаването в случай на опити за неразрешено преминаване (преминаване без пропуск, достъп до специалните части на служители, които нямат разрешение);

възможността за блокиране на преминаването за нарушители на работния график (закъснение, ранно заминаване и др.);

отваряне на проходната зона за свободен изход по команда на стража;

проверка на пароли за задържане на техните носители на контролно-пропускателния пункт по указание на системния оператор;

регистриране на времето на преминаване на контролно-пропускателния пункт и записването му в базата данни на персонален компютър;

обработка на получените данни и генериране на различни документи (график, дневен отчет, списък на нарушителите на трудовата дисциплина и др.), което ви позволява да имате актуална информация за нарушители на трудовата дисциплина, отработени часове;

оперативна корекция на информация за база данни с достъп с парола;

разпечатка на работни таблици за произволна група служители (предприятие като цяло, структурно подразделение, отделно избрани служители);

разпечатка на списъци на нарушителите на графика на работното време с конкретни данни за нарушението;

текущ и ретроспективен анализ на посещенията на служители в отдели, движението на служителите през контролно-пропускателни пунктове, издаването на ведомостите за заплати на присъстващите или отсъстващите в отдела или в предприятието за произволно избран момент от време (подлежи на съхранение на бази данни за минали периоди);

¦ получаване на оперативна информация от абонатите на локалната мрежа в случай на мрежова реализация на системата.

Физическите средства са първата пречка за нападателя при прилагането на входящите им методи за достъп.

3. Хардуерна защита

Хардуерът за информационна сигурност включва технически структури, които са много различни по отношение на принципа на действие, устройство и възможности, осигуряващи потискане на разкриването, защита срещу изтичане и противодействие на неоторизиран достъп до източници на поверителна информация.

Хардуерна защита: информацията се използва за решаване на следните задачи:

провеждане на специални проучвания на технически средства за осигуряване на производствени дейности за наличие на възможни канали за изтичане на информация;

идентифициране на канали за изтичане на информация в различни обекти и помещения;

локализация на канали за изтичане на информация;

издирване и разкриване на средства за индустриален шпионаж;

противодействие на неоторизиран достъп до източници на поверителна информация и други действия.

По функционално предназначение хардуерът може да бъде класифициран на инструменти за откриване, инструменти за търсене и детайлно измерване, активни и пасивни противодействия. В същото време, според техническите си възможности, инструментите за информационна сигурност могат да бъдат с общо предназначение, предназначени за използване от непрофесионалисти с цел получаване на предварителни (общи) оценки, и професионални комплекси, които позволяват задълбочено търсене, откриване и прецизност измервания на всички характеристики на инструменти за индустриален шпионаж. Като пример за първото можем да разгледаме група индикатори за електромагнитно излъчване от типа IP, които имат широк спектър от приемани сигнали и доста ниска чувствителност. Като втори пример

Комплекс за откриване и определяне на посоката на радио маркери, предназначен за автоматично откриване и локализиране на радиопредаватели, радиомикрофони, телефонни маркери и мрежови радиопредаватели. Това вече е сложно модерно търсене - професионален комплекс за откриване. Такъв е например комплексът Delta, който осигурява:

надеждно откриване на почти всеки от предлаганите в търговската мрежа радиомикрофони, радиостетоскопи, мрежови и телефонни предаватели, включително тези с инверсия на спектъра;

автоматично определяне на местоположението на микрофоните в обема на контролираното помещение.

Комплексът включва радиоприемник AR-3000 и компютър.

Оборудването за търсене може да бъде разделено на оборудване за търсене на средства за извличане на информация и изследване: канали за нейното изтичане.

Оборудването от първия тип е предназначено за търсене и локализиране на вече въведени от нарушители средства за неоторизиран достъп, а от втория тип е предназначено за идентифициране на канали за изтичане на информация.

Пример за такъв комплекс е комплексът Зърница, който измерва параметрите на фалшивото електромагнитно излъчване в честотния диапазон от 10 kHz до 1 GHz. Обработката на резултатите от измерването се извършва на компютър в съответствие с действащите нормативни и методически документи на Държавната техническа комисия при президента на Руската федерация. Решаващи фактори за такива системи са ефективността на изследването и надеждността на получените резултати.

Използването на професионално оборудване за търсене изисква висока квалификация на оператора. Както във всяка област на технологиите, гъвкавостта на това или онова оборудване води до намаляване на неговите параметри за всяка отделна характеристика.

От друга страна, съществуват огромен брой канали за изтичане на информация от различно физическо естество, както и физически принципи, въз основа на които функционират системите за неоторизиран достъп. Тези фактори определят разнообразието на оборудването за търсене, а неговата сложност определя високата цена на всяко устройство. В тази връзка, достатъчен набор от оборудване за търсене може да си позволи да има структури, които постоянно провеждат подходящи проучвания. Това са или големи охранителни услуги, или специализирани фирми, които предоставят услуги на трети страни.

Разбира се, горното не е аргумент да не използвате самостоятелно инструменти за търсене. Но тези средства в повечето случаи са доста прости и ви позволяват да ги приложите превантивни действияв интервала между сериозните проучвания за търсене.

В специална група е разпределена хардуерна защита: компютри и комуникационни системи, базирани на тях.

Хардуерна защита: използват се както в отделни компютри, така и на различни нива и участъци от мрежата: в централните процесори на компютрите, в тяхната памет с произволен достъп (RAM), входно-изходни контролери, външна памет, терминали и др.

За защита на централните процесорни единици (CPU) се използва дублиране на код - създаване на допълнителни битове във форматите на машинните инструкции (битове за сигурност) и резервни регистри (в CPU устройства). В същото време са предвидени два възможни режима на работа на процесора, които отделят спомагателните операции от операциите по директно решаване на потребителски проблеми. За това се използва специална система за прекъсване, реализирана от хардуер.

Една от мерките за хардуерна защита: компютрите и информационните мрежи е ограничаването на достъпа до RAM чрез задаване на граници или полета. За това се създават контролни регистри и регистри за защита на данните. Използват се и допълнителни битове за четност - вариант на метода за резервиране на код.

За да се посочи степента на поверителността на програмите и данните, се използват категории потребители, битове, наречени битове за поверителност (това са два или три допълнителни бита, които кодират категориите за поверителност на потребители, програми и данни).

Програмите и данните, заредени в RAM, се нуждаят от защита, за да се гарантира, че няма достъп до тях от неоторизирани лица. Често се използват битове за четност, ключове, постоянна специална памет. При четене от RAM е необходимо програмите да не могат да бъдат унищожени от неоторизирани действия на потребители или поради хардуерна повреда. Неизправностите трябва да бъдат открити и елиминирани своевременно, за да се предотврати изпълнението на повредена CPU команда и загуба на информация.

Използва се специална схема за изтриване, за да се предотврати четенето на останалите данни в RAM след обработка. В този случай се генерира команда за изтриване на RAM и се посочва адресът на блока памет, който трябва да бъде освободен от информация. Тази схема записва нули или някаква друга последователност от знаци във всички клетки на даден блок памет, като гарантира, че предварително заредените данни са надеждно изтрити.

Хардуерни защити: прилага се и към потребителски терминали. За да се предотврати изтичане на информация, когато е свързан нерегистриран терминал, е необходимо да се идентифицира (автоматично да се определи кодът или номерът) на терминала, от който е получена заявката, преди да се издадат исканите данни. В многопотребителски режим тази идентификация на терминала не е достатъчна. Необходимо е да се удостовери потребителят, тоест да се установи неговата самоличност и правомощия. Това също е необходимо, защото различните потребители, регистрирани в системата, могат да имат достъп само до отделни файлове и строго ограничени разрешения за използването им.

За идентификация на терминала най-често се използва генераторът на код, включен в хардуера на терминала, а за удостоверяване на потребителя хардуер като ключове, лични кодови карти, персонален идентификатор, устройства за разпознаване на гласа на потребителя или формата на пръстите му. Но най-често срещаните средства за удостоверяване са пароли, които се проверяват не от хардуер, а от софтуерни инструменти за идентификация.

Хардуерът за информационна сигурност е разнообразие от технически устройства, системи и структури, предназначени да защитават информацията от разкриване, изтичане и неоторизиран достъп.

4. Софтуерна защита

Системите за защита на компютър от чуждо проникване са много разнообразни и се класифицират като:

средства за самозащита, предоставени от общия софтуер;

средства за защита като част от компютърна система;

средства за защита с искане за информация;

средства за активна защита;

средства за пасивна защита и други.

Основните насоки на използване на софтуерна защита на информацията. Можем да различим следните области на използване на програми за гарантиране на сигурността на поверителна информация, по-специално:

защита на информацията от неоторизиран достъп;

защита на информацията от копиране;

защита на програми от копиране;

защита на програми от вируси;

защита на информацията от вируси;

софтуерна защита на комуникационните канали.

За всяка от тези области има достатъчен брой висококачествени софтуерни продукти, разработени от професионални организации и разпространявани на пазарите.

Софтуер за защита: има следните видове специални програми:

идентификация на технически средства, файлове и удостоверяване на потребителя;

регистрация и контрол на работата на технически средства и ползватели;

поддържане на ограничени режими за обработка на информация;

защита: работни средства на компютрите и приложни програми на потребителите;

унищожаване на информация в защитните устройства след употреба;

сигнализиране за нарушения на използването на ресурсите;

помощни защитни програми: за различни цели (фиг. 22).

Идентификацията на технически средства и файлове, извършена програмно, се извършва въз основа на анализа на регистрационните номера на различни компоненти и обекти на информационната система и тяхното сравнение със стойностите на адресите и паролите, съхранявани в защитното устройство на системата за управление. За да се гарантира надеждността на защитата с помощта на пароли, работата на системата за защита е организирана по такъв начин, че вероятността за разкриване на тайната парола и установяване на съответствие с един или друг идентификатор на файл или терминал е възможно най-малка. За да направите това, трябва периодично да променяте паролата и да настроите броя на знаците в нея да бъде достатъчно голям.

Ефективен начин за идентифициране на адресируеми обекти и удостоверяване на потребители е алгоритъмът предизвикателство-отговор, при който системата за сигурност подканва потребителя за парола, след което той трябва да даде определен отговор. Тъй като времето на заявката и отговора е непредвидимо, това прави процеса на отгатване на паролата по-труден, като по този начин осигурява по-висока сигурност.

Получаването на разрешение за достъп до определени ресурси може да се извърши не само на базата на използване на секретна парола и последващи процедури за удостоверяване и идентификация. Това може да се направи по-подробно, като се вземат предвид различните характеристики на потребителските режими, техните правомощия, категории искани данни и ресурси. Този метод се реализира от специални програми, които анализират съответните характеристики на потребителите, съдържанието на задачите, параметрите на хардуера и софтуера и устройствата с памет.

Конкретните данни, свързани със заявката, влизаща в системата за сигурност, се сравняват по време на работа на програмите за сигурност с данните, въведени в регистрационните секретни таблици (матрици). Тези таблици, както и програмите за тяхното формиране и обработка, се съхраняват в криптиран вид и са под специалния контрол на администратора (администраторите) на сигурността на информационната мрежа.

Индивидуалните мерки за сигурност за тези файлове и специален контрол на достъпа на потребителите до тях се използват за разграничаване на достъпа на отделните потребители до добре дефинирана категория информация. Защитният печат може да бъде формиран под формата на трицифрени кодови думи, които се съхраняват в самия файл или в специална таблица. Същата таблица записва идентификатора на потребителя, създал този файл, идентификаторите на терминалите, от които може да се осъществи достъп до файла, идентификаторите на потребителите, на които е разрешен достъп до този файл, както и техните права да използват файла (четене , редактиране, изтриване, актуализиране, изпълнение и др.). Важно е да се предотврати взаимодействието на потребителите при достъп до файлове. Ако например няколко потребители имат право да редактират един и същ запис, то всеки от тях трябва да запази точно своята версия на изданието (правят се няколко копия на записите с цел евентуален анализ и установяване на авторитет).

Защита на информацията от неоторизиран достъп

За да се предпазите от чуждо проникване, задължително се предвиждат определени мерки за сигурност. Основните функции, които трябва да бъдат реализирани от софтуера, са:

идентифициране на субекти и обекти;

диференциране (понякога пълна изолация) на достъпа до изчислителни ресурси и информация;

контрол и регистриране на действия с информация и програми.

Процедурата за идентификация и удостоверяване включва проверка дали субектът, предоставящ достъп (или обектът, до който се осъществява достъп), е този, за когото се представя. Такива проверки могат да бъдат еднократни или периодични (особено в случаите на дълги работни сесии). При процедурите за идентификация се използват различни методи.

прости, сложни или еднократни пароли;

обмен на въпроси и отговори с администратора;

Ключове, магнитни карти, значки, жетони;

средства за анализ на индивидуалните характеристики (глас, пръстови отпечатъци, геометрични параметри на ръцете, лицата);

специални идентификатори или контролни суми за хардуер, софтуер, данни

Най-често срещаният метод за удостоверяване е удостоверяването с парола.

Практиката показва, че защитата на данните с парола е слаба връзка, тъй като паролата може да бъде подслушвана или шпионирана, паролата може да бъде прихваната или дори просто отгатна.

За да се защити самата парола, са разработени някои препоръки как да се направи паролата силна:

паролата трябва да съдържа най-малко осем знака. Колкото по-малко символи съдържа паролата, толкова по-лесно е да се отгатне;

не използвайте очевиден набор от знаци като парола, като вашето име, дата на раждане, имена на близки или имена на вашите програми. Най-добре е да използвате неизвестна формула или цитат за тези цели;

ако криптографската програма позволява, въведете поне един интервал, не азбучен знак или главна буква в паролата; не казвайте на никого паролата си, не я записвайте. Ако трябва да нарушите тези правила, поставете хартията в заключено чекмедже;

променяйте често паролата си

не въвеждайте парола в процедура за настройка на диалогов прозорец или в макрос.

Имайте предвид, че въведената на клавиатурата парола често се съхранява в последователността за автоматично влизане.

Контролните суми често се използват за идентифициране на програми и данни, но, както при удостоверяването на парола, е важно да се изключи възможността за фалшифициране, като се поддържа правилната контролна сума. Това се постига чрез използване на сложни техники за контролно сумиране, базирани на криптографски алгоритми. Възможно е да се осигури защита на данните от фалшифициране (тяхната стабилност) чрез прилагане на различни методи за криптиране и методи за цифров подпис, базирани на криптографски системи с публичен ключ.

След извършване на процедурите за идентификация и удостоверяване, потребителят получава достъп до компютърната система, а защитата на информацията се осъществява на три нива:

оборудване;

Защитата на хардуерно и софтуерно ниво осигурява управление на достъпа до изчислителни ресурси: отделни устройства, RAM, операционна система, специални помощни или лични потребителски програми.

Защитата на информацията на ниво данни е насочена към:

да защитава информацията при достъп до нея в процеса на работа на компютър и извършване само на разрешени операции върху тях;

относно защитата на информацията при нейното предаване по комуникационни канали между различни компютри.

Контролът на достъпа до информация ви позволява да отговорите на въпросите:

кой може да извършва и какви операции;

върху какви данни е разрешено да се извършват операции.

Обектът, до който се контролира достъпът, може да бъде файл, запис във файл или отделно поле от файлов запис и като фактори, които определят реда на достъп, конкретно събитие, стойности на данните, състояние на системата, потребителски разрешения, история на достъпа и други данни.

Достъпът, управляван от събития, включва блокиране на обаждането на потребителя. Например на определени интервали от време или при достъп от конкретен терминал. Достъпът, базиран на държавата, се основава на сегашно състояниекомпютърна система, програми за управление и системи за защита.

По отношение на достъпа, който зависи от разрешенията, той предоставя на потребителя достъп до програми, данни, оборудване, в зависимост от предоставения режим. Такива режими могат да бъдат "само четене", "четене и запис", "само изпълнение" и други.

Повечето контроли за достъп се основават на някаква форма на представяне на матрица за достъп.

Друг подход за изграждане на инструменти за защита на достъпа се основава на контрола на информационните потоци и разделянето на субектите и обектите за достъп в класове на конфиденциалност.

Инструментите за регистрация, като инструменти за контрол на достъпа, са ефективни мерки за защита: срещу неразрешени действия. Въпреки това, ако контролите за достъп са предназначени да предотвратяват подобни действия, тогава задачата на регистрирането е да открие действия, които вече са извършени или се опитват да го направят.

Като цяло набор от софтуерни и хардуерни инструменти и организирани (процедурни) решения за защита на информация от неоторизиран достъп (UAS) се реализира чрез следните действия:

контрол на достъпа;

регистрация и счетоводство;

използването на криптографски средства;

¦ Осигуряване на целостта на информацията. Могат да се отбележат следните форми на контрол и контрол на достъпа, които се използват широко в практиката:

Предотвратяване на достъпа:

към твърдия диск;

към отделни секции;

към отделни файлове;

към директории;

към флопи дискове;

към сменяеми носители.

Задайте права за достъп за група файлове.

Защита от модификации:

директории.

Защита от унищожаване:

директории.

Предотвратяване на копиране:

указатели;

приложни програми.

Затъмняване на екрана след време, зададено от потребителя.

5.Защита от копиране

Инструментите за защита от копиране предотвратяват използването на откраднати копия на софтуер и в момента са единственото надеждно средство – както за защита на авторските права на програмисти-разработчици, така и за стимулиране на развитието на пазара. Защитата от копиране означава, че гарантира, че програмата изпълнява функциите си само когато е разпознат определен уникален неподлежащ на копиране елемент. Такъв елемент (наречен ключов елемент) може да бъде дискета, определена част от компютър или специално устройство, свързано към компютър. Защитата от копиране се осъществява чрез изпълнение на редица функции, които са общи за всички системи за защита:

идентифициране на средата, от която ще се стартира програмата;

удостоверяване на средата, от която се стартира програмата;

реакция при стартиране от неоторизирана среда;

регистрация на разрешено копиране;

противопоставяне на изучаването на алгоритмите за работа на системата.

Средата, от която ще се стартира програмата, е или флопи диск, или компютър (ако инсталацията се извършва на твърд диск). Идентифицирането на средата се състои в назоваване на средата по някакъв начин, за да се удостовери допълнително. Да се идентифицира среда означава да й се присвоят някои специално създадени или измерени, рядко повтарящи се и трудни за фалшифициране характеристики - идентификатори. Дискетите могат да бъдат идентифицирани по два начина.

Първият се основава на причиняване на повреда на част от повърхността на дискета. Често срещан начин за такава идентификация е "лазерна дупка". При този метод дискетата се изгаря на определено място с лазерен лъч. Очевидно е, че е доста трудно да се направи "" точно същата дупка в копиращата дискета и на същото място като на оригиналната дискета.

Вторият метод за идентификация се основава на нестандартно форматиране на флопи диска.

Реакцията на стартиране от неоторизирана среда обикновено се свежда до издаване на подходящо съобщение.

6. Защита на информацията от унищожаване

Една от задачите за осигуряване на сигурност за всички случаи на използване на компютър е защитата на информацията от унищожаване, което може да възникне по време на подготовката и изпълнението на различни мерки за възстановяване (резервиране, създаване и актуализиране на застрахователен фонд, поддържане на информационни архиви и други). Тъй като причините за унищожаването на информацията са много разнообразни (неразрешени действия, софтуерни и хардуерни грешки, компютърни вируси и др.), застрахователните мерки са задължителни за всеки, който използва персонални компютри.

Необходимо е специално да се отбележи опасността от компютърни вируси. Много потребители на компютри (PC) са добре запознати с тях, а тези, които все още не са запознати с тях, скоро ще ги опознаят. Компютърният вирус е малка, доста сложна, внимателно компилирана и опасна програма, която може да се възпроизвежда сама, да се прехвърля на дискове, да се прикрепя към програми на други хора и да се предава по информационни мрежи. Обикновено се създава вирус, за да наруши работата на компютъра по различни начини – от „безобидно“ издаване на съобщение до изтриване, унищожаване на файлове. По-голямата част от вирусите се създават от хора, програмисти-хулигани, главно за да забавляват гордостта си или да правят пари от продажба на антивируси. Антивирусната програма е програма, която открива или открива и премахва вируси. Такива програми са специализирани и универсални. Каква е разликата между универсална антивирусна и специализирана? Специализираният може да се справи само с вече написани, работещи вируси, а универсалният може да се справи и с вируси, които все още не са написани.

Повечето антивирусни програми са специализирани: AIDSTEST, VDEATH, SERUM-3, ANTI-KOT, SCAN и стотици други. Всеки от тях разпознава един или повече специфични вируси, без да реагира по никакъв начин на присъствието на останалите.

Универсалните антивируси са предназначени да се справят с цели класове вируси. По назначаване антивирусите с универсално действие са доста различни. Резидентните антивирусни и одиторски програми са широко използвани.

И тези, и други антивирусни програми имат определени възможности, положителни и отрицателни (недостатъци) характеристики.

Специализираните, поради своята простота, са твърде тясно специализирани. При значително разнообразие от вируси се изисква същото разнообразие от антивирусни програми.

Освен че се използват за защита срещу вируси, антивирусните програми се използват широко и от мерките за сигурност на организацията. За да се намали опасността от вирусни действия, е възможно да се предприемат определени действия, които могат да бъдат намалени или разширени за всеки конкретен случай. Ето някои от тези действия:

Информирайте всички служители на предприятието за опасността и възможните щети в случай на вирусни атаки.

Не осъществявайте официални отношения с други предприятия за обмен (получаване) на софтуер. Забранете на служителите да носят програми „отвън“, за да ги инсталират в системите за обработка на информация. Трябва да се използват само официално разпространени програми.

Забранете на служителите да използват компютърни игри на компютри, които обработват поверителна информация.

За достъп до информационни мрежи на трети страни заделете отделно специално място.

Създайте архив от копия на програми и данни.

Проверявайте периодично чрез контролно сумиране или сравнение с "чисти" програми.

Инсталирайте системи за информационна сигурност на критични компютри. Прилагайте специални антивирусни инструменти.

Софтуерна защита на информацията е система от специални програми, включени в софтуера, който изпълнява функциите за защита на информацията.

7. Криптографски защити

Криптографията като средство за защита (закриване) на информация става все по-важна в света на търговската дейност.

Криптографията има дълга история. Първоначално се използва главно в областта на военните и дипломатическите комуникации. Сега е необходимо в промишлени и търговски дейности. Като се има предвид, че днес само у нас по криптирани комуникационни канали се предават стотици милиони съобщения, телефонни разговори, огромни обеми компютърни и телеметрични данни и всичко това, както се казва, не е за любопитни очи и уши, става ясно : запазването на тайната на тази кореспонденция е изключително необходимо.

Какво е криптография? Тя включва няколко раздела на съвременната математика, както и специални клонове на физиката, радиоелектрониката, комуникациите и някои други свързани индустрии. (Неговата задача е да преобразува чрез математически методи секретно съобщение, телефонен разговор или компютърни данни, предавани по комуникационни канали по такъв начин, че да станат напълно неразбираеми за неоторизирани лица. Тоест криптографията трябва да осигури такава защита на тайната (или каквато и да е друга) информация, че дори в случай на прихващане от неупълномощени лица и обработка по какъвто и да е начин с помощта на най-бързите компютри и най-новите постижения на науката и технологиите, тя не трябва да бъде декриптирана в продължение на няколко десетилетия. За тази трансформация на информацията се използват различни инструменти за криптиране - като инструменти за криптиране на документи, включително преносими версии, средства за криптиране на реч (телефонни и радиоразговори), средства за криптиране на телеграфни съобщения и предаване на данни.

Обща технология за криптиране

Първоначалната информация, която се предава по комуникационните канали, може да бъде реч, данни, видео сигнали, наречени некриптирани съобщения R.

В устройството за криптиране съобщението P се криптира (преобразува в съобщение C) и се предава по "незатворен" комуникационен канал. От приемащата страна съобщението C се дешифрира, за да се възстанови първоначалното значение на съобщението P.

Параметър, който може да се използва за извличане на индивидуална информация, се нарича ключ.

В съвременната криптография се разглеждат два вида криптографски алгоритми (ключове). Това са класически криптографски алгоритми, базирани на използването на секретни ключове, и нови криптографски алгоритми с публичен ключ, базирани на използването на два вида ключове: секретни (частни) и публични.

В криптографията с публичен ключ има поне два ключа, единият от които не може да бъде изчислен от другия. Ако ключът за декриптиране не може да бъде получен чрез изчислителни методи от ключа за криптиране, тогава ще бъде гарантирана поверителността на информацията, криптирана с помощта на несекретен (публичен) ключ. Този ключ обаче трябва да бъде защитен от подмяна или модификация. Ключът за декриптиране също трябва да бъде таен и защитен от подправяне или модификация.

Ако, напротив, е невъзможно да се получи ключът за криптиране от ключа за декриптиране чрез изчислителни методи, тогава ключът за декриптиране може да не е таен.

Подобни документи

Организация на системата за информационна сигурност във всички нейни области. Разработване, производство, продажба, експлоатация на защитни средства, обучение на съответен персонал. Криптографски средства за защита. Основни принципи на инженерно-техническата защита на информацията.

курсова работа, добавена на 15.02.2011

Характеристики на обектите на защита и изисквания към тях. Идентифициране на канали за изтичане и изисквания за защита. Средства за защита и тяхното разположение. Алтернативна система за защита на информацията чрез комплексно екраниране. Екранирани конструкции, стаи, камери.

курсова работа, добавена на 16.04.2012

Интегриран подход за осигуряване на информационна сигурност. Анализ на процесите на разработка, производство, продажба, експлоатация на защитни средства. Криптографски средства за защита на информацията. Основни принципи на инженерно-техническата защита на информацията.

курсова работа, добавена на 11.04.2016

Анализ на информацията като обект на защита и изследване на изискванията за информационна сигурност. Проучване на инженерно-техническите мерки за защита и разработване на система за управление на обекта за защита на информацията. Внедряване на защита на обекти посредством програмата Packet Tracer.

дисертация, добавена на 28.04.2012г

Технически средства за защита на информацията. Основните заплахи за сигурността на компютърната система. Средства за защита срещу неоторизиран достъп. Системи за предотвратяване на течове на поверителна информация. Инструменти за анализ на защитни системи.

презентация, добавена на 18.11.2014

Методи и средства за защита на информацията от неоторизиран достъп. Характеристики на защитата на информацията в компютърните мрежи. Криптографска защита и електронен цифров подпис. Методи за защита на информацията от компютърни вируси и хакерски атаки.

резюме, добавен на 23.10.2011

Необходимост и необходимост от защита на информацията. Видове заплахи за сигурността на информационните технологии и информацията. Канали на изтичане и неоторизиран достъп до информация. Принципи на проектиране на защитна система. Вътрешни и външни нарушители AITU.

тест, добавен на 04/09/2011

Характеристики на обекта за информатизация на ОВД от гледна точка на защитената информация. Методи за изтичане на информация. Разработване на предложения за защита на информацията в обекта на информатизация на ОДМВР. Алгоритъм за избор на оптимални средства за инженерно-техническа защита на информацията.

курсова работа, добавена на 28.08.2014

Софтуер и хардуер за защита на компютър от неоторизиран достъп. Електронна брава "Собол". Система за информационна сигурност SecretNet. Защитни устройства с пръстови отпечатъци. Контрол публични ключове, сертифициращи центрове.

курсова работа, добавена на 23.08.2016

Анализ на технологиите за обработка на информация. Изграждане на система за информационна сигурност, процедурата за наблюдение на състоянието й, идентифициране и анализиране на заплахи. Защита на информацията, която циркулира в системите за усилване на звука. Техническа защитабанкови операции.

Д.В. Севрюков

Военна част 55056 консултант

V.A. Коновалов

Изпълнителен директор на FSUE SNPO Eleron

R.S. Хасянов

Ръководител на направление интегрирани системи на CJSC PKF "Magus"

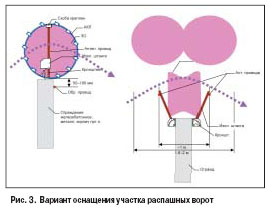

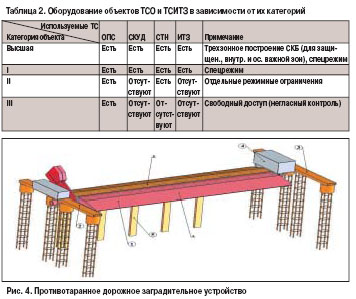

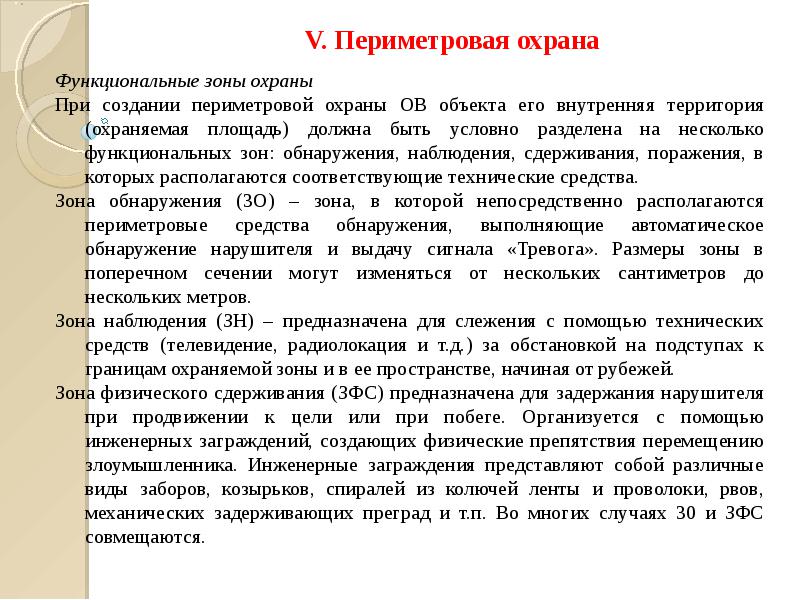

Обекти на защита

В зависимост от предназначението и важността на обекта, естеството и вида на заплахите се предвиждат различни мерки за блокиране на периметъра му с оборудване за техническа охрана (TSO) и инженерна защита (TSITZ). Тези средства непременно се използват за оборудване на разширени граници на държавната граница, митнически терминали, атомни, топло- и водноелектрически централи, газови компресорни станции, нефтени рафинерии, петролни терминали, химически производствени предприятия, летища и правоприлагащи органи. Такива съоръжения могат да предвиждат наличието на няколко периметърни защитни линии, оборудвани с огради, комбинирани укрепления, аларми срещу взлом, системи за видеонаблюдение, контрол и управление на достъпа, както и наличието на специални мерки, които служат за осигуряване на сигурността.

В зависимост от предназначението и важността на обекта, естеството и вида на заплахите се предвиждат различни мерки за блокиране на периметъра му с оборудване за техническа охрана (TSO) и инженерна защита (TSITZ). Тези средства непременно се използват за оборудване на разширени граници на държавната граница, митнически терминали, атомни, топло- и водноелектрически централи, газови компресорни станции, нефтени рафинерии, петролни терминали, химически производствени предприятия, летища и правоприлагащи органи. Такива съоръжения могат да предвиждат наличието на няколко периметърни защитни линии, оборудвани с огради, комбинирани укрепления, аларми срещу взлом, системи за видеонаблюдение, контрол и управление на достъпа, както и наличието на специални мерки, които служат за осигуряване на сигурността.

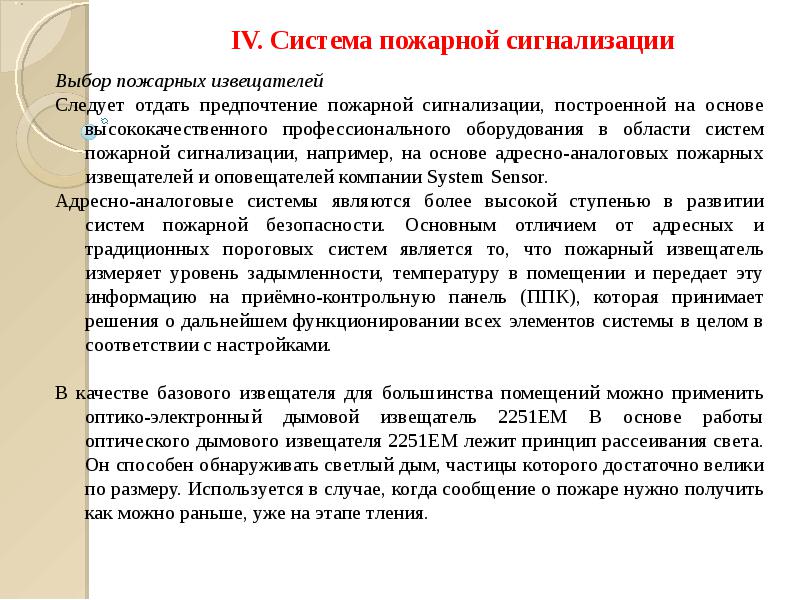

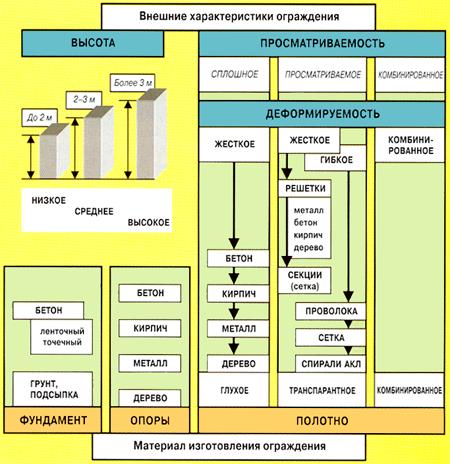

периметърна ограда

Оградата е изкуствена конструкция на земята, която е физическо препятствие, което може да има канал за предаване на информация за факта на преминаване или естеството на действията на потенциален нарушител при преодоляване на препятствие

Функции за фехтовка

Нивото на задачите, които трябва да решават проектите на оградните системи, степента на важност на обекта и финансовите възможности на неговия собственик определят набора от функции на тези системи и методите, използвани за въздействие върху потенциален нарушител. Въздействието може да бъде различно: от просто обозначаване на територията на обект (декоративна ограда) до физическо въздействие (електрошокова ограда), което не води до смърт. Оградите могат да изпълняват следните функции:

- определяне на отчуждена територия или зона за изключване на случайно преминаване (предотвратяване на влизане в защитена територия);