Fedyaev Sergej Leonidovič doktor technických vied

Kozlov Sergey Alexandrovič, kandidát technických vied

Markevič Pavel Alexandrovič

OAO NPK Dedal, Dubná

Email: [e-mail chránený]

Článok poskytuje podrobnú klasifikáciu technických prostriedkov aktívneho boja proti neoprávneným prienikom na objekty osobitného významu. Aktualizovala sa problematika ochrany objektov s prístupom k vodným zdrojom. Samostatne sa zvažujú a analyzujú technické prostriedky aktívneho zamedzenia prienikov na chránené objekty z vodných plôch. Sú formulované hlavné úlohy, ktorým čelia vývojári takýchto nástrojov a sú zaznamenané najsľubnejšie smery v tejto oblasti.

Úvod

Ako je známe, pravdepodobnosť rýchlej neutralizácie narušiteľa pri stanovovaní kritéria a ukazovateľa účinnosti systému fyzickej ochrany objektov rôznych kategórií je rovnako dôležitá spolu s ukazovateľmi pravdepodobnosti odhalenia a oddialenia narušiteľa fyzickými prostriedkami. bariéry. Tradičné systémy fyzickej ochrany objektov (PSPS) patria do kategórie pasívnych systémov, ktorých účelom je len zaznamenať skutočnosti (alebo pokusy) o vniknutí do chráneného objektu, preniesť poplachový signál na centrálnu monitorovaciu konzolu a oddialiť votrelca na nejaký čas s fyzickými bariérami. Špecifickosť funkčného účelu systémov aktívnej ochrany (ACS) sa odráža v samotnom názve a spočíva v aktívnom boji proti neoprávneným prienikom. V pasívnom SFZO sa neutralizácia narušiteľov vykonáva z dôvodu akcií bezpečnostných zložiek. V tomto prípade, ako je známe, pravdepodobnosť úspešnej neutralizácie závisí od mnohých faktorov (počet a úroveň bojových schopností narušiteľov a bezpečnostných zložiek objektu, ich výzbroj a technické vybavenie, časové parametre reakcie bezpečnostné zložky a pod.).

Dnes spolu s využívaním tradičnej fyzickej ochrany nadobúdajú čoraz väčší význam aktívne protiopatrenia (prostriedky ničenia), integrované s modernými technickými prostriedkami ochrany. Použitie SAZ výrazne zvyšuje pravdepodobnosť úspešnej neutralizácie narušiteľa a následne aj pravdepodobnosť potlačenia sabotáže a teroristického útoku. Pridanie inteligentných detekčných a video monitorovacích systémov k aktívnemu protiopatreniu umožňuje plne automatizovať systém fyzickej ochrany objektov rôznych kategórií.

Ochrana objektov osobitného významu, zvýšeného významu, nebezpečenstva a podpory života (jadrové energetické zariadenia; vodné stavby; inštitúcie najvyšších štátnych orgánov; arzenály, sklady zbraní, výbušnín, toxických, rádioaktívnych látok; potenciálne nebezpečné objekty technosféry, prístavy, automobilové a železničné mosty a pod.), najmä pri hrozbe teroristických prejavov, zabezpečuje prítomnosť aktívneho obranného systému, ktorý pozostáva zo systému zisťovania skutočností vniknutia do objektu a zo systému aktívneho boja proti narušiteľom . Pre zvýšenie protiteroristickej stability štruktúr mimoriadneho významu a zabránenie možným stratám personálu bezpečnostnej služby (vysvetleným vysokou odbornou a psychologickou prípravou teroristov, ich dobre vyzbrojenými a pod.) je výhodné prevádzkovať takéto systémy v automatickom režime s minimálnou účasťou bezpečnostných zložiek.

Námorný terorizmus

Bezpečnostní experti dnes čoraz častejšie hovoria o takzvanom „námornom terorizme“, ktorý môže výrazne destabilizovať ekonomickú a vojensko-politickú situáciu v mnohých regiónoch sveta. Podľa vojenských analytikov popredných krajín sveta je ochrana prístavov a pobreží pred hrozbami námorného terorizmu jednou z najnaliehavejších úloh súčasnosti. Nebezpečenstvo v tomto prípade predstavujú špeciálne vycvičené sabotážne a teroristické skupiny bojových plavcov, ktorí sa dokážu potichu priblížiť k objektu a spáchať teroristický čin, dokonca zostať neodhalení (nehovoriac o ich zadržaní a/alebo zničení).

Podľa popredných odborníkov v oblasti bezpečnosti, sabotáží a teroristických činov proti civilným a vojenským pobrežným zariadeniam osobitného významu predstavujú lode s jadrovými elektrárňami, rôzne hydraulické stavby, ropné plošiny, mosty, námorné základne a pod. prítomný .d. Dostupnosť vo voľnom predaji moderného potápačského vybavenia a špeciálneho podvodného vybavenia, náhlosť sabotáží a teroristických útokov aktualizuje potrebu vytvorenia a aktívneho využívania moderných high-tech komplexov technických prostriedkov fyzickej ochrany objektov pred prienikom z vodných plôch . Technické prostriedky na ochranu pobrežných zariadení zo strany priľahlých vodných plôch pred podvodnými sabotérmi sú dôležité pre ochranu povrchových aj podvodných stavieb (káble uložené pod vodou, kolektory, podvodné potrubia a pod.).

Vojenskí historici sa domnievajú, že prví bojoví plavci sa objavili v 30. rokoch dvadsiateho storočia v talianskom námorníctve. Plavci-sabotéri boli počas druhej svetovej vojny hojne využívaní bojujúcimi stranami. V súčasnosti má niekoľko krajín jednotky dobre vybavených bojových plavcov: USA, Taliansko, Francúzsko, Veľká Británia, Izrael, Rusko a ďalšie.

Prenikanie do objektov osobitného významu z vodných plôch (kvôli ich slabej ochrane pred možným teroristickým útokom) je podľa mnohých odborníkov jedným z najnebezpečnejších. Je zrejmé, že v blízkej budúcnosti, vďaka významným úspechom domácich a zahraničných vývojárov a výrobcov obvodových technických prostriedkov ochrany, akým je napríklad OAO NPK Dedal, bude prenikanie narušiteľov do chránených objektov pozemným systémom oveľa ťažšie, ba úplne nemožné. V niektorých prípadoch to, samozrejme, môže viesť k tomu, že porušovatelia upustia od svojich zámerov, čo však podnieti tých najpripravenejších a najúčelnejších k hľadaniu alternatívnych spôsobov penetrácie. Zo zvyšných dvoch možností (vodou a vzduchom) je prvá evidentne najdostupnejšia, utajená, teda po všetkých stránkach výhodnejšia pre neoprávnený vstup.

Netreba sa pozastavovať nad tým, že v prípade úspešného teroristického činu na takom objekte, akým je vodná elektráreň alebo jadrová elektráreň, budú dôsledky (ekonomické, politické, ľudské, environmentálne, finančné a pod.) neúmerné nákladom (finančným, ľudským), ktoré boli potrebné na vývoj nových účinný prostriedok nápravy aktívne proti prenikaniu do objektov osobitného významu zo strany vodných plôch.

Klasifikácia technických prostriedkov aktívnych protiopatrení proti prenikaniu predmetov

Podrobná klasifikácia technických prostriedkov aktívneho pôsobenia proti prenikaniu do objektov rôznych kategórií je znázornená na obr. 1. V blízkej budúcnosti by sme samozrejme mali očakávať zintenzívnenie prác v tomto smere a vznik nových prostriedkov aktívnych protiopatrení založených na rozmanitých fyzikálnych princípoch a s rôznymi výkonnostnými charakteristikami. K popredným krajinám vo vývoji takýchto nástrojov už tradične patria USA, Veľká Británia, Izrael a Rusko (vďaka projektom realizovaným ešte v ZSSR).

K dnešnému dňu sú najsľubnejšími technickými prostriedkami aktívneho boja proti vniknutiu do pozemných zariadení: kinetické prostriedky a prostriedky, ktoré obmedzujú mobilitu; elektrošokové a elektromagnetické zariadenia; svetelné a akustické zariadenia; zariadenia využívajúce špeciálne chemických látok. Pozrime sa stručne na elektromagnetické, elektrošokové a akustické zariadenia ako prostriedky aktívnych protiopatrení. Tieto nástroje sú podrobnejšie popísané v článku. Elektromagnetické zariadenia

Medzi elektromagnetické zariadenia pre aktívne protiopatrenia proti vniknutiu predmetov rôznych kategórií patria vysokoenergetické mikrovlnné mikrovlnné pištole a EMP pištole (EMP - elektromagnetický impulz). Elektromagnetické zariadenia sa používajú na ovplyvňovanie biologických objektov aj vozidiel.

Účinky smerovaného mikrovlnného mikrovlnného žiarenia na biologické objekty sú redukované na tepelné účinky spôsobené vysokým výkonom žiarenia a informačnými účinkami (vplyv na centrálny nervový systém). Na obr. 2 je fotografia mikrovlnnej pištole ADS na ovplyvňovanie pracovnej sily, „streľba“ s 3 mm vlnami na frekvencii 96 GHz. Pôsobenie pištole spôsobuje pocit neznesiteľného tepla, ako aj ohromujúci strach a túžbu čo najskôr sa skryť z akčnej zóny.

Elektromagnetické zariadenia EPIC a MEDUSA sú známe. Pomocou intenzívneho smerovaného žiarenia elektromagnetických vĺn tieto zariadenia ovplyvňujú stredné a vnútorné ucho a vestibulárny aparát narušiteľov, ktorí spadli do zóny ožarovania. Porušovatelia v dôsledku takzvaného mikrovlnného sluchového efektu dočasne stratia sluch, zmysel pre rovnováhu a koordináciu pohybov, upadnú a navyše pociťujú ťažké záchvaty takzvanej morskej choroby, zvyčajne sprevádzané zvracaním.

Ryža. 1. Klasifikácia technických prostriedkov činných

pôsobiace proti prenikaniu k objektom rôznych kategórií

K dnešnému dňu sú známe špeciálne EMR zariadenia, ktoré sa už používajú v mnohých krajinách, určené na vynútenie zastavenia vozidiel pomocou vysokoenergetických impulzov mikrovlnného žiarenia. Tieto zariadenia na diaľku ovplyvňujú elektronické palubné vybavenie a nútia vozidlo zastaviť bez ohľadu na želanie vodiča. Elektrošokové zariadenia

Elektrošokové zariadenia (ESD), ktoré ovplyvňujú pracovnú silu elektrickým prúdom, zahŕňajú elektrifikované ploty založené na dotykovom napätí (pôsobiace pulznými vysokonapäťovými výbojmi elektrického prúdu); elektrifikované ploty založené na krokovom napätí a bezkontaktnej elektrifikácii; tasery; zariadenia používajúce plazmový plyn dispergovaný alebo vodivý kanál.

Vo všeobecnosti sa EShU delia na prenosné a stacionárne. EShU (prenosné aj stacionárne) sú kontaktné a diaľkové. EShU sú rozdelené do dvoch tried: STUN-systémy (omráčenie) s výkonom 5 - 15 W a EMD-systémy (elektromuskulárny rozklad) s výkonom 16 - 26 W. Nositeľné EShU, ako napríklad taser, s diaľkovým ovládaním sú zapojené, kde sa škodlivý elektrický výboj prenáša na cieľ cez drôty a náboje, v ktorých je úderným prvkom takzvaná „elektrická strela“, čo je miniatúrny paralyzér. vystrelený na cieľ strelnou alebo pneumatickou zbraňou a pripevnený k cieľu, po ktorom sa elektrický výboj z strely prenesie na cieľ. Účinok takejto ESA sa redukuje na dočasnú nervovosvalovú imobilizáciu páchateľa. ESD typu taser je možné použiť nielen ako ručný nástroj, ale aj ako prvky pevnej inštalácie, vedenej videokamerou. Najbežnejšími EShU, ktoré ovplyvňujú pracovnú silu, sú elektrošokové zariadenia (elektrifikované ploty používané na ochranu perimetra), využívajúce dotykové napätie na aktívny prvok. Známe sú aj elektrošokové zariadenia, ktoré pôsobia krokovým napätím a bezkontaktnou elektrifikáciou (dobíjanie kapacity ľudského tela). Bol vyvinutý alternatívny spôsob prenosu vysokonapäťových elektrických impulzov na diaľku vytvorením plazmových elektricky vodivých kanálov rozptýlených v plyne, ktoré majú plošný kontakt s objektom a z tohto dôvodu nevyžadujú presné mierenie. Ako elektricky vodivý materiál možno použiť aj prúd vody. Takéto zariadenia sú určené okrem iného na vyradenie palubnej elektroniky vozidiel vplyvom vysokonapäťového výboja elektrického prúdu. Akustické zariadenia

Akustické zariadenia, ktoré generujú vysokovýkonné zvukové vlny, zahŕňajú špeciálne píšťalky, sirény, pyrotechnické zvukové granáty. Samostatne je potrebné poznamenať akustické pištole (napríklad LRAD, IMLCORPSC3600, MAHD-R, Wattre HS), ktoré generujú zaostrené zvukové vlny.

Akustický kanón LRAD bol navrhnutý na ochranu lodí pred útokmi teroristov a pirátov, ale už našiel uplatnenie aj pri ochrane pozemných zariadení. Na obr. 3 je fotografia akustickej pištole LRAD.

Pomocou akustických zariadení sa potrebný účinok na pracovnú silu dosahuje dvoma spôsobmi: fyzickým vplyvom na sluch pri dostatočne vysokej

hladiny akustického tlaku, ako aj z dôvodu psychologického vplyvu pri výbere vhodnej sekvencie zvukov alebo nepríjemných zvukov.

Doposiaľ sú známe a široko používané sirény IPA125 a Inferno X na ochranu súkromných objektov - akustické technické prostriedky určené na zamedzenie neoprávneného vniknutia do chránených priestorov. Sirény pôsobia proti vniknutiu tým, že vytvárajú hladinu zvuku viac ako 125 dB, vytvárajú zvukovú bariéru, a tým nútia narušiteľa opustiť chránené priestory. Kvôli špecifickému spektru zvukových vĺn reprodukovaných týmito sirénami má narušiteľ ďalšie ťažkosti pri určovaní polohy zdroja zvuku.

Americká spoločnosť SARA vyvinula akustické zariadenie, ktorého náraz spôsobuje rezonančné vibrácie. vnútorné orgányčloveka, čo vedie k nepohodliu a možno aj smrti. Toto zariadenie už našlo uplatnenie na ochranu uzavretých objektov.

Podľa mnohých odborníkov budú v blízkej budúcnosti všetky SFZO vybavené nejakými aktívnymi protiopatreniami (samozrejme v závislosti od kategórie objektu).

Klasifikácia technických prostriedkov aktívnych protiopatrení proti prenikaniu predmetov z vodných plôch

Uvažujme o situácii s technickými prostriedkami aktívneho zasahovania proti prenikaniu predmetov z vodných plôch. Dnes, žiaľ, môžeme s istotou povedať o extrémne skromnom arzenáli technických prostriedkov na odhaľovanie narušiteľov vo vode a takmer úplnej absencii technických prostriedkov aktívnych protiopatrení.

Potápačské prehliadky a profylaktické hádzanie granátov sú stále hlavnými metódami, ako zabrániť prenikaniu predmetov z vodných plôch. Na obr. 4 je znázornená klasifikácia technických prostriedkov aktívneho zasahovania proti prenikaniu predmetov z vodných plôch. Táto klasifikácia odzrkadľuje tak už implementované, ako aj len vyvinuté (v štádiu výskumu a vývoja) technické prostriedky.

Ryža. 4. Klasifikácia technických prostriedkov činných

proti prenikaniu predmetov

z vôd

Pozrime sa podrobnejšie na niektoré prostriedky uvedené v tejto klasifikácii.

výbušné zariadenia

V súčasnosti je hlavným spôsobom, ako sa vysporiadať s podvodnými sabotérmi, podvodná explózia s použitím rôznych zdrojov výbušnín.

Medzi výbušné zariadenia patria granátomety, ale aj podvodné bomby. Nevýhodou výbušných zariadení je nízky stupeň automatizácie, negatívny vplyv na životné prostredie, nízka účinnosť, ako aj existencia zariadení, ktoré oslabujú pôsobenie zdrojov výbušnín. Navyše, v čase mieru sa používanie zariadení založených na výbušných zdrojoch pozdĺž pobrežia stáva oveľa komplikovanejším. Štúdie ukazujú, že použitie týchto zariadení na profylaktické hádzanie granátov za účelom ochrany predmetov je neúčinné.

Na ochranu lodí, prístavov a pobrežných štruktúr pred podvodnými sabotérmi Rusko stále používa ručný protisabotážny granátomet DP-64, malý diaľkovo ovládaný granátomet DP-65 a viachlavňový raketomet MRG-1. . Ale použitie týchto prostriedkov nie je vždy možné.

V špeciálnych prípadoch sa na boj s podvodnými sabotérmi v blízkosti chráneného objektu používajú špeciálne vybavení bojoví plavci. Akustické zariadenia

Medzi akustické zariadenia patria akustické pištole, podvodné sirény, hydroakustické stanice, zariadenia na báze pulzného elektrodynamického žiariča.

Akustické zariadenia ako prostriedok aktívneho bránenia prenikaniu predmetov z vodných plôch a vôbec ako prostriedok ovplyvňovania biologických objektov pod vodou sú najviac prebádané a predstavujú najrýchlejšie sa rozvíjajúci smer najmä v USA. Tieto zariadenia využívajú najmä vysokointenzívne infrazvukové a ultrazvukové vlny.

Akustické zariadenia na báze pulzného elektrodynamického žiariča ovplyvňujú biologické objekty vytváraním rázovej vlny vo vode. Prevádzka systému je založená na vytváraní usmerneného výkonného hydroakustického impulzu vo vode pomocou pulzného elektrodynamického žiariča. Na obr. 5 je znázornená fotografia vzhľadu aktívneho nástroja protiopatrenia založeného na impulznom elektrodynamickom žiariči.

Spoločnými nevýhodami akustických a elektrodynamických zariadení sú úzky vyžarovací diagram, nízka účinnosť, zložitosť integrácie s prostriedkami detekcie a cielenia, veľká hmotnosť a rozmery, náročnosť inštalácie a prevádzky, čo vo všeobecnosti značne komplikuje a predražuje systém ochrany objektov.

Zariadenia založené na elektrohydraulickom efekte

Na ochranu predmetov zo strany vodných plôch je možné využiť efekt elektrohydraulického rázu. Elektrohydraulický efekt, používaný v priemysle už viac ako 60 rokov, je pulzný elektrický výboj v kvapaline, pri ktorom sa vo výbojovom kanáli rýchlo uvoľňuje energia. Výsledkom je, že tlak vo vypúšťacom kanáli výrazne prevyšuje vonkajší tlak, kanál sa rýchlo rozširuje, čo vedie k vzniku rázovej vlny a prúdeniu kvapaliny. Tento efekt bol základom pre zariadenia na ovplyvňovanie podvodných narušiteľov. elektrifikované podvodné zariadenia

Jednou z najsľubnejších metód aktívneho ovplyvňovania podvodných násilníkov je dnes dopad elektrické pole prúd pri použití podvodných elektrifikovaných zariadení (podvodné elektrifikované zábrany), ktorých prvé zmienky o použití siahajú do čias 2. svetovej vojny.

Podľa odborníkov je napriek veľkému množstvu vedeckej literatúry o biologickom účinku elektrického prúdu na biologické objekty vo vzduchu systematizované hlboko vedecký výskum pokiaľ ide o vplyv poľa elektrického prúdu na biologické objekty vo vodnom prostredí, urobilo sa veľmi málo.

Podrobne bol študovaný vplyv poľa elektrického prúdu na ryby. Tieto štúdie zistili široké praktické využitie v podobe technických prostriedkov na elektrický lov rýb, ako aj technických prostriedkov na plašenie rýb. Princípy stanovené v technike plašenia a elektrického rybolovu možno použiť na vývoj nových účinných prostriedkov na vystavenie podvodných sabotérov poľu elektrického prúdu vo vode.

Elektrifikované podvodné zariadenia ako prostriedok aktívneho boja proti prenikaniu predmetov osobitného významu budú podrobnejšie popísané v nasledujúcom článku.

závery

1. Integrácia technických prostriedkov aktívnych protiopatrení do existujúceho bezpečnostného systému objektu umožní rádovo zvýšiť efektivitu systému fyzickej ochrany objektu, ako aj výrazne zvýšiť protiteroristickú stabilitu. zariadenia ako celku.

2. V súčasnosti sú mimoriadne nebezpečné sabotáže a teroristické činy namierené proti civilným a vojenským námorným zariadeniam osobitného významu. Na efektívne riešenie problematiky fyzickej ochrany objektov vo vodách je potrebné vyvinúť celé komplexy technických prostriedkov fyzickej ochrany, ktoré by mali zahŕňať prostriedky detekcie a prostriedky aktívneho boja proti podvodným sabotérom. 3. Úlohy, ktoré stoja pred vývojármi prostriedkov aktívnych protiopatrení pre systémy fyzickej ochrany vodných plôch, sú redukované na tieto hlavné body: zvýšenie škodlivého účinku, zvýšenie úrovne automatizácie, zlepšenie prevádzkových charakteristík a schopnosť kontrolovať stupeň vplyv.

Literatúra

1. Kozlov S.A., Ľvov D.G. Prehľad technických prostriedkov aktívneho boja proti vniknutiu do objektov rôznych kategórií // Bezpečnosť, spoľahlivosť, informácie. - 2009. - č. 3-4. - S. 30-35.

2. Shcherbakov G.N., Shlykov Yu.A., Brovin A.V. Ochrana dôležitých zariadení pred podvodným terorizmom // Špeciálna technika - 2008. - č. - S. 26-30.

3. Ancelevich M.A., Udintsev D.N. Hodnotenie možnosti vytvorenia prostriedkov aktívnej ochrany vodných plôch na základe využitia elektrohydraulického efektu // Špeciálna technika.- 2003. - č.6. - S. 15-19.

4. Elizarov V. Ochranné systémy pre podvodnú časť vodnej plochy // Ochranné technológie - 2009. - č. - S. 22-28.

5. Udintsev D.N. Vytváranie prostriedkov aktívnej ochrany objektov nachádzajúcich sa v blízkosti vodných plôch. Fyziologický aspekt // Špeciálna technika - 2003. - №3. - S. 21-25.

6. Tarabrin V.A., Sidorov V.V., Kadykov V.F. Nové prístupy k organizácii ochrany pobrežných objektov zo strany vodného prostredia // Bezpečnostné systémy.-2009. - č. 2. - S. 112-113.

7. Slyusar V. Elektronika v boji proti terorizmu: ochrana prístavov. Časť 2 // Elektronika: veda, technika, podnikanie. - 2009. - č. 6. - S.90-95.

Odoslanie dobrej práce do databázy znalostí je jednoduché. Použite nižšie uvedený formulár

Študenti, postgraduálni študenti, mladí vedci, ktorí pri štúdiu a práci využívajú vedomostnú základňu, vám budú veľmi vďační.

Uverejnené dňa http://allbest.ru

Inžinierska a technická ochrana objektov

Priemyselní špióni, bezohľadní konkurenti a jednoducho votrelci sú vyzbrojení širokou škálou prostriedkov na prenikanie do objektov nezákonných záujmov a získavanie dôverných informácií. Za týchto podmienok sú v záujme zaistenia informačnej bezpečnosti technické prostriedky ochrany chráneného tajomstva primerané orientáciou, funkčnosťou a ďalšími vlastnosťami.

1. Všeobecné ustanovenia

Inžinierska a technická ochrana (ITZ) je podľa definície súborom osobitných orgánov, technických prostriedkov a opatrení na ich použitie v záujme ochrany dôverných informácií.

Rôznorodosť cieľov, zámerov, predmetov ochrany a prebiehajúcich aktivít si vyžaduje zohľadnenie určitého klasifikačného systému fondov podľa druhu, zamerania a iných charakteristík.

Napríklad prostriedky inžiniersko-technickej ochrany možno posudzovať podľa predmetov ich vplyvu. V tomto ohľade môžu byť použité na ochranu ľudí, materiálnych zdrojov, financií a informácií.

Rozmanitosť klasifikačných charakteristík nám umožňuje zvážiť inžinierske a technické prostriedky podľa predmetov vplyvu, povahy opatrení, spôsobov implementácie, rozsahu pokrytia, triedy prostriedkov narušiteľov, ktorým bezpečnostná služba čelí.

Prostriedky inžinierskej a technickej ochrany sú podľa funkčného účelu rozdelené do nasledujúcich skupín:

Fyzické prostriedky, vrátane rôznych prostriedkov a štruktúr, ktoré bránia fyzickému prenikaniu (alebo prístupu) narušiteľov k predmetom ochrany a k hmotným nosičom dôverných informácií (obr. 16) a chránia personál, hmotný majetok, financie a informácie pred nezákonnými vplyvmi;

Hardvér. To zahŕňa zariadenia, zariadenia, príslušenstvo a iné technické riešenia používané v záujme informačnej bezpečnosti. V praxi podniku sa široko používa široká škála zariadení, od telefónu až po pokročilé automatizované systémy, ktoré zabezpečujú výrobné činnosti. Hlavnou úlohou hardvéru je zabezpečiť stabilnú ochranu informácií pred prezradením, únikom a neoprávneným prístupom prostredníctvom technických prostriedkov na zabezpečenie výrobných činností;

Softvérové nástroje pokrývajúce špeciálne programy, softvérové systémy a systémy informačnej bezpečnosti v informačných systémoch na rôzne účely a spôsoby spracovania (zber, zhromažďovanie, uchovávanie, spracovanie a prenos) údajov;

Kryptografické nástroje sú špeciálne matematické a algoritmické prostriedky na ochranu informácií prenášaných cez komunikačné systémy a siete, ktoré sú uložené a spracované v počítači pomocou rôznych metód šifrovania.

Hardvér a metódy ochrany sú pomerne rozšírené. Vzhľadom na to, že nemajú dostatočnú pružnosť, často pri odhalení princípov pôsobenia strácajú svoje ochranné vlastnosti a v budúcnosti ich nemožno použiť.

Softvérové nástroje a spôsoby ochrany sú spoľahlivé a doba ich zaručeného používania bez preprogramovania je oveľa dlhšia ako u hardvérových.

Kryptografické metódy zaujímajú dôležité miesto a fungujú ako spoľahlivý prostriedok na zabezpečenie ochrany informácií na dlhé obdobia.

Je zrejmé, že takéto rozdelenie nástrojov ochrany informácií je dosť svojvoľné, pretože v praxi veľmi často: interagujú a sú implementované v komplexe vo forme softvérových a hardvérových modulov s rozsiahlym využitím algoritmov uzatvárania informácií.

2. Fyzické prostriedky

Fyzické prostriedky ochrany sú rôzne zariadenia, prípravky, konštrukcie, zariadenia, produkty určené na vytváranie prekážok pohybu narušiteľov.

Medzi fyzické prostriedky patria mechanické, elektromechanické elektronické, elektrooptické, rádiové a rádiotechnické a iné zariadenia na zamedzenie neoprávneného prístupu (vstup, výstup), prenášanie (vynášanie) finančných prostriedkov a materiálu a ďalšie možné druhy trestnej činnosti (obr. 17).

Tieto nástroje sa používajú na riešenie nasledujúcich úloh:

ochrana územia podniku a dozor nad ním;

ochrana budov, vnútorných priestorov a kontrola nad nimi;

ochrana zariadení, produktov, financií a informácií;

kontrolovaný prístup do budov a priestorov.

Všetky fyzické prostriedky ochrany objektov možno rozdeliť do troch kategórií: varovné prostriedky, detekčné prostriedky a systémy eliminácie hrozieb. Bezpečnostné alarmy a CCTV sú napríklad nástroje na detekciu hrozieb; ploty okolo objektov sú prostriedkom na zabránenie neoprávnenému vstupu na územie a spevnené dvere, steny, stropy, mreže na oknách a iné opatrenia slúžia ako ochrana pred prienikom a inými trestnými činmi (odpočúvanie, ostreľovanie, hádzanie granátov a výbušnín a pod.). ) Hasiace zariadenia patria medzi systémy eliminácie ohrozenia.

Vo všeobecnosti možno všetky prostriedky tejto kategórie podľa fyzickej povahy a funkčného účelu rozdeliť do nasledujúcich skupín:

bezpečnostné a protipožiarne systémy;

bezpečnostná televízia;

bezpečnostné osvetlenie;

prostriedky fyzickej ochrany.

Bezpečnostné systémy

Bezpečnostné systémy a alarmy sú určené na detekciu rôznych druhov hrozieb: pokusy o vstup do chráneného objektu, chránených priestorov a priestorov, pokusy o nosenie (odstránenie) zbraní, priemyselná špionáž, krádeže hmotného a finančného majetku a iné akcie; upozorňovanie strážnej služby alebo personálu objektu na vznik ohrozenia a potrebu posilniť kontrolu vstupu do objektu, územia, budov a priestorov.

Najdôležitejšími prvkami bezpečnostných systémov sú senzory, ktoré detegujú výskyt hrozby. Charakteristiky a princípy činnosti snímačov určujú hlavné parametre a praktické možnosti zabezpečovacích systémov.

Už bolo vyvinuté značné množstvo najrozmanitejších senzorov, ktoré sú široko používané, a to ako z hľadiska princípov detekcie rôznych fyzikálnych polí, tak aj z hľadiska taktického využitia.

Efektívnosť zabezpečovacieho a poplašného systému určujú najmä parametre a princíp činnosti senzorov. Dnes sú známe tieto typy snímačov: mechanické spínače, drôt s vypínačom, magnetický spínač, ortuťový spínač, tlakové rohože, kovová fólia, drôtené pletivo, snímač šifrových vĺn, ultrazvukový snímač, infračervený snímač, fotoelektrický snímač, akustický snímač, snímač vibrácií, indukčný snímač, kapacitný snímač a iné.

Každý typ snímača implementuje špecifický typ ochrany: bodovú ochranu, ochranu vedenia, plošnú ochranu alebo objemovú ochranu. Mechanické senzory sú zamerané na ochranu vedenia, tlakové rohože sú zamerané na detekciu bodov a infračervené senzory sú široko používané z hľadiska plochy a objemu.

Snímače sú pomocou určitých komunikačných kanálov pripojené k riadiacemu a prijímaciemu zariadeniu strážneho stanovišťa (alebo stanovišťa) a k prostriedkom signalizácie poplachu.

Komunikačné kanály v bezpečnostných poplachových systémoch môžu byť špeciálne položené drôtové alebo káblové vedenia, telefónne linky objektu, vysielacie komunikačné linky, osvetľovacie systémy alebo rádiové kanály. Výber kanálov je určený schopnosťami objektu.

Dôležitým objektom zabezpečovacieho systému sú poplašné prostriedky: zvončeky, svetlá, sirény, ktoré dávajú neustále alebo prerušované signály o výskyte hrozby.

Podľa taktického účelu sú bezpečnostné systémy rozdelené na bezpečnostné systémy:

obvody objektov;

priestory a priechody v prevádzkových a skladovacích budovách;

trezory, zariadenia, hlavné a pomocné technické prostriedky;

autodoprava;

¦ personál, vrátane bezpečnostného personálu a iné. Medzi prostriedky fyzickej ochrany patria:

prírodné a umelé bariéry;

špeciálne návrhy obvodov, priechodov, rámov okien a dverí, miestností, trezorov, trezorov;

bezpečnostné zóny.

Proti nelegálnemu vstupu na územie zariadenia slúžia prírodné a umelé bariéry. Hlavná ochranná záťaž však stále padá na umelé bariéry - ako sú ploty a iné typy plotov. Prax ukazuje, že ploty komplexnej konfigurácie sú schopné zadržať votrelca na dostatočne dlhú dobu. Dnes existuje významný arzenál takýchto prostriedkov: od jednoduchých pletiv až po zložité kombinované ploty, ktoré majú na votrelca určitý odstrašujúci účinok.

Špeciálne návrhy obvodov, chodníkov, okenných puzdier, miestností, trezorov, trezorov sú povinné z hľadiska bezpečnosti pre všetky organizácie a podniky. Tieto konštrukcie musia odolať akýmkoľvek metódam fyzického vplyvu kriminálnych živlov: mechanické deformácie, deštrukcia vŕtaním, tepelné a mechanické rezanie,

výbuch; neoprávnený prístup falšovaním kľúčov, uhádnutím kódu a pod. Jedným z hlavných technických prostriedkov ochrany priechodov, miestností, trezorov a trezorov sú zámky. Sú jednoduché (s kľúčmi), kódované (vrátane tých s časovým oneskorením otvárania) a so softvérovými zariadeniami, ktoré otvárajú dvere a trezory len v určitých hodinách.

Bezpečnostné zóny. Najdôležitejším prostriedkom fyzickej ochrany je usporiadanie objektu, jeho budov a priestorov podľa bezpečnostných zón, ktoré zohľadňujú mieru dôležitosti jednotlivých častí objektu z hľadiska spôsobenia škôd z rôznych druhov ohrození. Optimálne umiestnenie bezpečnostných zón a umiestnenie v nich účinných technických prostriedkov na odhaľovanie, odpudzovanie a odstraňovanie následkov protiprávneho konania tvorí základ koncepcie inžiniersko-technickej ochrany objektu.

Bezpečnostné zóny by mali byť umiestnené v objekte postupne od plota okolo územia objektu až po sklady cenností, čím by sa vytvoril reťazec prekážok (hraníc) striedajúcich sa jedna za druhou, ktoré bude musieť útočník prekonať. Čím zložitejšia a spoľahlivejšia je prekážka v ceste, tým viac času zaberie prekonanie každej zóny a tým je pravdepodobnejšie, že detekčné prostriedky umiestnené v každej zóne (bezpečnostné stĺpy, poplašné zariadenia a CCTV) zistia prítomnosť narušiteľa a dať alarm.

Základom pre usporiadanie a vybavenie bezpečnostných zón objektu je zásada rovnakej sily hraníc bezpečnostných zón. Celkovú silu bezpečnostných zón bude hodnotiť najmenšia z nich.

bezpečnostná televízia

Jedným z bežných prostriedkov ochrany je bezpečnostná televízia. Atraktívnou vlastnosťou CCTV je schopnosť nielen zaznamenať porušenie bezpečnostného režimu objektu, ale aj kontrolovať situáciu okolo neho v dynamike jeho vývoja, určiť nebezpečenstvo konania, vykonávať skryté sledovanie a vytvárať videozáznamy. na následnú analýzu trestného činu za účelom analýzy a trestného stíhania páchateľa.

Zdrojmi obrazu (snímače) v CCTV systémoch sú videokamery. Cez šošovku sa útočníkov obraz dostane do svetlocitlivého prvku kamery, v ktorom sa premení na elektrický signál, ktorý sa potom špeciálnym koaxiálnym káblom privedie k monitoru a v prípade potreby aj k videorekordéru.

Videokamera je najdôležitejším prvkom CCTV systému, pretože účinnosť a efektívnosť celého riadiaceho a monitorovacieho systému závisí od jeho vlastností. V súčasnosti bola vyvinutá a vyrábaná široká škála modelov, ktoré sa líšia veľkosťou, schopnosťami a dizajnom.

Druhým najdôležitejším prvkom CCTV systému je monitor. Musí byť zladený v parametroch s videokamerou. Jeden monitor sa často používa s niekoľkými kamerami, ktoré sú k nemu postupne pripojené pomocou automatického prepínania podľa určitého plánu.

V niektorých televíznych sledovacích systémoch je možné automaticky pripojiť kameru, v ktorej zornom poli došlo k narušeniu. Používajú sa aj sofistikovanejšie zariadenia, medzi ktoré patria automatizačné nástroje, zariadenia na súčasné zobrazenie viacerých obrazov, detektory pohybu na vyvolanie poplachu pri zistení akýchkoľvek zmien v obraze.

bezpečnostné osvetlenie

Povinnou súčasťou systému ochrany každého objektu je bezpečnostné osvetlenie. Existujú dva typy bezpečnostného osvetlenia – služobné a alarmové.

Núdzové osvetlenie je určené na nepretržité používanie v mimopracovných hodinách, vo večerných a nočných hodinách, a to na území zariadenia aj vo vnútri objektu.

Osvetlenie alarmu sa zapne, keď je prijatý signál alarmu z EZS. Na poplachový signál je možné okrem osvetlenia zapnúť aj zvukové zariadenia (zvončeky, sirény atď.).

Alarmy a núdzové osvetlenie musia mať záložný zdroj pre prípad havárie alebo výpadku prúdu.

Oplotenie a fyzická izolácia

V posledných rokoch sa veľká pozornosť venuje vytváraniu systémov fyzickej ochrany v kombinácii so signalizačnými systémami. Je teda známy elektronický poplašný systém na použitie s drôteným plotom. Systém pozostáva z elektronických senzorov a mikroprocesora, ktorý riadi cloud na spracovanie dát. Zábranu s dĺžkou až 100 m je možné inštalovať na otvorených priestranstvách alebo umiestniť na steny, podkrovia a existujúce ploty. Senzory odolné voči životnému prostrediu sú namontované na stojanoch, konzolách. Drôtený plot pozostáva z 32 horizontálne natiahnutých oceľových nití, v strednej časti každej z nich je pripevnený elektromechanický snímač, ktorý premieňa zmenu napätia nití na elektrický signál.

Prekročenie prahu napätia, programovateľného v amplitúde pre každý senzor zvlášť, spôsobí alarm. Komunikácia medzi systémom a centrálnou riadiacou a monitorovacou stanicou prebieha pomocou multiplexora. Mikroprocesor v pravidelných intervaloch automaticky kontroluje činnosť hardvérových a softvérových komponentov a v prípade odchýlok dáva príslušný signál.

Tieto a množstvo ďalších podobných systémov fyzickej ochrany možno použiť na ochranu zariadení okolo obvodu s cieľom odhaliť vniknutie do objektu.

Systémy sa využívajú z mriežky dvoch optických káblov, cez ktoré sa prenášajú kódované infračervené signály. Ak v sieti nedôjde k poškodeniu, signály dorazia do prijímacieho zariadenia bez skreslenia. Pokusy o poškodenie mriežky vedú k zlomeniu alebo deformácii káblov, čo spôsobí poplach. Optické systémy sú rôzne nízky level falošné poplachy spôsobené expozíciou malých zvierat, vtákov, meniacimi sa poveternostnými podmienkami a vysokou pravdepodobnosťou odhalenia pokusov o vniknutie.

Ďalším druhom fyzickej ochrany je ochrana prvkov budov a priestorov. Dobrú fyzickú ochranu okenných otvorov priestorov zabezpečujú tradičné kovové mreže, ako aj špeciálne zasklenie na báze plastov vystužených oceľovým drôtom. Dvere a okná chránených priestorov sú vybavené senzormi,

vyvolané zničením skla, dverí, ale nereagujúc na ich vibrácie spôsobené inými dôvodmi. Aktivácia senzorov spustí alarm.

Spomedzi prostriedkov fyzickej ochrany treba osobitne spomenúť prostriedky na ochranu PC pred krádežou a prienikom do ich vnútorných komponentov. K tomu použite kovové konštrukcie s lepiacim stojanom, ktorý zaisťuje priľnavosť k povrchu stola silou 2500 - 2700 kg / cm. To vylučuje stiahnutie alebo pohyb PC bez narušenia integrity povrchu stola. Presúvanie PC je možné len s použitím špeciálnych kľúčov a nástrojov.

Uzamykacie zariadenia

Uzamykacie zariadenia a špeciálne skrinky zaujímajú osobitné miesto v systémoch kontroly prístupu, pretože nesú vlastnosti systémov fyzickej ochrany a zariadení kontroly prístupu. Sú veľmi rôznorodé a sú určené na ochranu: dokumentov, materiálov, magnetických a fotografických médií a dokonca aj technického vybavenia: PC, kalkulačky, tlačiarne, kopírky a iné.

Vyrábame špeciálne kovové skrine na uloženie PC a iného vybavenia. Takéto skrine sú vybavené spoľahlivým dvojitým uzamykacím systémom: kľúčovým zámkom a troj- až päťmiestnym kombinovaným zámkom. Firmy tvrdia, že takéto skrine sú dostatočne odolné a spoľahlivé na ochranu pred priemyselnou špionážou.

Zámky sú dostupné s programovateľnou dobou otvárania pomocou mechanických alebo elektronických hodín.

Systémy kontroly vstupu

Regulácia vstupu do priestorov alebo budov sa vykonáva predovšetkým prostredníctvom identifikácie bezpečnostnou službou alebo technickými prostriedkami.

Riadený vstup zahŕňa obmedzenie okruhu osôb vstupujúcich do určitých chránených priestorov, budov, priestorov a kontrolu pohybu týchto osôb v nich.

Základom prijatia je určitý spôsob identifikácie a porovnávania s permisívnymi parametrami systému. Dostupné

veľmi široká škála spôsobov identifikácie oprávnených osôb pre právo ich vstupu do priestorov, budov, zón.

Na základe identifikácie sa rozhoduje o prijatí osôb, ktoré na to majú oprávnenie, prípadne zákaze pre tých, ktorí ho nemajú. Najpoužívanejšie sú metódy identifikácie atribútov a osôb.

Medzi atribútové metódy patria prostriedky potvrdzujúce autoritu, ako sú najmä doklady (pas, osvedčenie), karty (karty s fotografiou, karty s magnetickými, elektrickými, mechanickými identifikátormi a pod.) a iné prostriedky (kľúče, signálne prvky atď.). d.). Upozorňujeme, že tieto fondy sú vo veľkej miere predmetom rôznych falzifikátov a podvodov.

Osobné metódy sú metódy na určenie osoby podľa jej nezávislých ukazovateľov: odtlačky prstov, geometria ruky, črty oka. Osobné charakteristiky sú statické a dynamické. Medzi posledné patria pulz, tlak, kardiogramy, reč, rukopis a iné.

Osobné metódy sú najatraktívnejšie. Po prvé, úplne opisujú každú jednotlivú osobu. Po druhé, je nemožné alebo mimoriadne ťažké predstierať individuálne vlastnosti.

Statické metódy zahŕňajú analýzu fyzikálnych charakteristík, ako sú odtlačky prstov, geometria ruky a iné. Sú celkom spoľahlivé a majú nízku pravdepodobnosť chýb.

Dynamické metódy využívajú identifikačné charakteristiky, ktoré sa v čase menia.

Charakteristiky, ktoré závisia od návykov a zručností, sú nielen najjednoduchšie sfalšovateľné, ale aj najlacnejšie z hľadiska praktickej implementácie.

Metódy identifikácie založené na niečom zapamätateľnom (kód, heslo) možno použiť v prípadoch s najnižšími bezpečnostnými požiadavkami, pretože tieto informácie si užívatelia často zaznamenávajú na rôzne papiere, do poznámkových blokov a iných médií, ktoré, ak sú dostupné iným, môžu znížiť žiadne bezpečnostné úsilie. Okrem toho existuje skutočnú príležitosť nakuknúť, prepočuť alebo získať tieto informácie iným spôsobom (násilie, krádež a pod.).

Spôsob identifikácie osobou (strážcom, strážnikom) nie je vždy spoľahlivý kvôli takzvanému „ľudskému faktoru“,

spočíva v tom, že človeka ovplyvňujú mnohé vonkajšie podmienky (únava, zlý zdravotný stav, emočný stres, úplatkárstvo). Na rozdiel od toho sú široko používané technické prostriedky identifikácie, ako sú napríklad identifikačné karty, identifikácia hlasom, rukou, prstami atď.

Najjednoduchší a najbežnejší spôsob identifikácie využívajú rôzne karty a karty, na ktorých je zakódovaný resp otvorené informácie o majiteľovi, jeho právomociach a pod.

Zvyčajne ide o plastové karty, ako sú preukazy alebo žetóny. Karty sa do čítačky vkladajú vždy, keď potrebujete vstúpiť alebo vyjsť z chránených priestorov alebo získať prístup k niečomu (trezor, kamera, terminál).

Existuje mnoho druhov identifikačných a osobných identifikačných zariadení, ktoré používajú takéto karty. Niektoré z nich opticky porovnávajú fotografie a iné identifikačné prvky, iné - magnetické polia.

Systémy rozpoznávania odtlačkov prstov. Identifikácia je založená na porovnaní relatívnej polohy zakončení a rozvetvení tlačových línií. Vyhľadávací systém hľadá v aktuálnom obrázku kontrolné prvky určené počas štúdie referenčnej vzorky. Na identifikáciu jednej osoby sa považuje za dostatočné určenie súradníc 12 bodov.

Tieto systémy sú, samozrejme, veľmi zložité a odporúčajú sa na použitie v zariadeniach, ktoré vyžadujú spoľahlivú ochranu.

Systémy rozpoznávania hlasu. Existuje niekoľko spôsobov, ako zdôrazniť charakteristické črty ľudskej reči: analýza krátkodobých segmentov, kontrolná analýza, výber štatistických charakteristík. Treba poznamenať, že teoreticky sa problematika hlasovej identifikácie celkom rozvinula, ale priemyselná výroba je stále slabo zavedená.

Systémy rozpoznávania rukopisu sa považujú za užívateľsky najpríjemnejšie. Základným princípom identifikácie rukopisu je stálosť podpisu každého jednotlivca, aj keď neexistuje absolútna zhoda.

Systém identifikácie geometrie ruky. Na identifikáciu sa používa analýza kombinácie ohybových línií prstov a dlane, línií ohybov, dĺžky a hrúbky prstov a iné.

Technicky sa to realizuje položením ruky na matricu fotobunky. Ruka je osvetlená výkonnou lampou, registrujú sa signály z buniek nesúce informácie o geometrii.

Všetky zariadenia na identifikáciu ľudí môžu fungovať samostatne aj v kombinácii. Komplex môže byť vysoko špecializovaný alebo viacúčelový, v ktorom systém plní funkcie zabezpečenia, kontroly, registrácie a signalizácie. Takéto systémy sú už zložité. Integrované systémy poskytujú:

vstup na územie podniku na kartu (pass) obsahujúcu individuálny strojový kód;

zablokovanie priechodu v prípade pokusov o neoprávnený priechod (prechod bez povolenia, prístup k špeciálnym silám zamestnancov, ktorí nemajú povolenie);

možnosť zablokovania priechodu pre porušovateľov pracovného plánu (meškanie, skorý odchod atď.);

otvorenie priechodovej zóny pre voľný výstup na príkaz strážcu;

overenie prístupových kódov na zadržanie ich nositeľov na kontrolnom bode na pokyn prevádzkovateľa systému;

registrácia času prechodu cez kontrolný bod a jeho uloženie do databázy osobného počítača;

spracovanie prijatých údajov a generovanie rôznych dokumentov (časový výkaz, denný výkaz, zoznam porušovateľov pracovnej disciplíny a pod.), čo umožňuje mať aktuálne informácie o porušovateľoch pracovnej disciplíny, odpracovaných hodinách;

prevádzková oprava databázových informácií pomocou hesla;

tlač pracovných výkazov pre ľubovoľnú skupinu zamestnancov (podnik ako celok, štrukturálne členenie, samostatne vybraní zamestnanci);

tlač zoznamov porušovateľov rozvrhu pracovného času s konkrétnymi údajmi o priestupku;

aktuálna a retrospektívna analýza návštev zamestnancov na oddeleniach, pohyb zamestnancov cez kontrolné stanovištia, vydávanie výplatných pások tým, ktorí boli prítomní alebo neprítomní na oddelení alebo v podniku v ľubovoľne zvolenom čase (s výhradou uchovávania databázy za minulé obdobia);

¦ príjem prevádzkových informácií účastníkmi lokálnej siete v prípade sieťovej implementácie systému.

Fyzické prostriedky sú prvou prekážkou pre útočníka pri implementácii ich vstupných prístupových metód.

3. Hardvérová ochrana

Hardvér informačnej bezpečnosti zahŕňa technické štruktúry, ktoré sú veľmi odlišné z hľadiska princípu fungovania, zariadenia a schopností, zaisťujú potlačenie prezradenia, ochranu pred únikom a bránia neoprávnenému prístupu k zdrojom dôverných informácií.

Hardvérová ochrana: informácie sa používajú na riešenie nasledujúcich úloh:

vykonávanie špeciálnych štúdií technických prostriedkov na zabezpečenie výrobných činností na prítomnosť možných kanálov úniku informácií;

identifikácia kanálov úniku informácií v rôznych objektoch a priestoroch;

lokalizácia kanálov úniku informácií;

vyhľadávanie a odhaľovanie prostriedkov priemyselnej špionáže;

zabránenie neoprávnenému prístupu k zdrojom dôverných informácií a iným opatreniam.

Podľa funkčného účelu možno hardvér rozdeliť na detekčné nástroje, vyhľadávacie a podrobné meracie nástroje, aktívne a pasívne protiopatrenia. Nástroje informačnej bezpečnosti môžu byť zároveň podľa svojich technických možností univerzálne, určené na použitie neprofesionálmi na získanie predbežných (všeobecných) odhadov, a profesionálne komplexy, ktoré umožňujú dôkladné vyhľadávanie, detekciu a presnosť. merania všetkých charakteristík nástrojov priemyselnej špionáže. Za príklad prvého môžeme považovať skupinu indikátorov elektromagnetického žiarenia typu IP, ktoré majú široký rozsah prijímaných signálov a pomerne nízku citlivosť. Ako druhý príklad

Komplex na detekciu a nasmerovanie rádiových záložiek, určený na automatickú detekciu a lokalizáciu rádiových vysielačov, rádiových mikrofónov, telefónnych záložiek a sieťových rádiových vysielačov. Toto je už komplexné moderné vyhľadávanie - profesionálny detekčný komplex. Takým je napríklad komplex Delta, ktorý poskytuje:

spoľahlivá detekcia takmer všetkých komerčne dostupných rádiových mikrofónov, rádiových stetoskopov, sieťových a telefónnych vysielačov vrátane tých s inverziou spektra;

automatické určenie polohy mikrofónov v hlasitosti ovládanej miestnosti.

Súčasťou komplexu je rádiový prijímač AR-3000 a PC.

Vyhľadávacie zariadenia možno ďalej rozdeliť na zariadenia na vyhľadávanie prostriedkov na získavanie informácií a výskum: kanály na ich únik.

Zariadenie prvého typu je zamerané na vyhľadávanie a lokalizáciu prostriedkov neoprávneného prístupu už zavedených narušiteľmi, zariadenie druhého typu je určené na identifikáciu kanálov úniku informácií.

Príkladom takéhoto komplexu je komplex Zarnitsa, ktorý meria parametre falošného elektromagnetického žiarenia vo frekvenčnom rozsahu od 10 kHz do 1 GHz. Spracovanie výsledkov meraní sa vykonáva na PC v súlade s platnými regulačnými a metodickými dokumentmi Štátnej technickej komisie pod vedením prezidenta Ruskej federácie. Rozhodujúcimi faktormi pre takéto systémy sú efektívnosť štúdie a spoľahlivosť získaných výsledkov.

Používanie profesionálneho vyhľadávacieho zariadenia si vyžaduje vysokú kvalifikáciu obsluhy. Rovnako ako v každej oblasti techniky, všestrannosť tohto alebo toho zariadenia vedie k zníženiu jeho parametrov pre každú jednotlivú charakteristiku.

Na druhej strane existuje obrovské množstvo kanálov úniku informácií rôzneho fyzického charakteru, ako aj fyzikálnych princípov, na základe ktorých fungujú systémy neoprávneného prístupu. Tieto faktory určujú rozmanitosť vyhľadávacieho zariadenia a jeho zložitosť určuje vysoké náklady na každé zariadenie. V tomto ohľade si dostatočný súbor vyhľadávacích zariadení môže dovoliť mať štruktúry, ktoré neustále vykonávajú vhodné prieskumy. Ide buď o veľké bezpečnostné služby alebo špecializované firmy, ktoré poskytujú služby tretím stranám.

Vyššie uvedené samozrejme nie je argumentom, prečo nepoužívať vyhľadávacie nástroje na vlastnú päsť. Ale tieto prostriedky sú vo väčšine prípadov pomerne jednoduché a umožňujú vám ich vykonávať preventívne akcie v intervale medzi serióznymi prieskumami vyhľadávania.

V špeciálnej skupine pridelená ochrana hardvéru: počítače a komunikačné systémy na nich založené.

Hardvérová ochrana: používajú sa ako v jednotlivých PC, tak aj na rôznych úrovniach a úsekoch siete: v centrálnych procesorových jednotkách počítačov, v ich pamäti RAM, vstupno-výstupných radičoch, externej pamäti, termináloch atď.

Na ochranu centrálnych procesorových jednotiek (CPU) sa používa kódová rezervácia - vytváranie dodatočných bitov vo formátoch strojových inštrukcií (bezpečnostné bity) a rezervných registrov (v CPU zariadeniach). Súčasne sú poskytnuté dva možné režimy činnosti procesora, ktoré oddeľujú pomocné operácie od operácií priameho riešenia užívateľských problémov. Na to sa používa špeciálny systém prerušenia implementovaný hardvérom.

Jedným z opatrení ochrany hardvéru: počítačov a informačných sietí je obmedzenie prístupu k RAM nastavením hraníc alebo polí. Na tento účel sa vytvárajú kontrolné registre a registre ochrany údajov. Používajú sa aj dodatočné paritné bity - variácia metódy rezervácie kódu.

Na označenie stupňa dôvernosti programov a údajov sa používajú kategórie používateľov, bity, nazývané bity dôvernosti (sú to dva alebo tri dodatočné bity, ktoré kódujú kategórie súkromia používateľov, programov a údajov).

Programy a údaje načítané do pamäte RAM potrebujú ochranu, aby sa zabezpečilo, že k nim nebudú mať prístup neoprávnené osoby. Často sa používajú paritné bity, kľúče, permanentná špeciálna pamäť. Pri čítaní z pamäte RAM je potrebné, aby programy nemohli byť zničené neoprávneným konaním používateľov alebo v dôsledku zlyhania hardvéru. Zlyhania musia byť zistené a odstránené včas, aby sa zabránilo vykonaniu poškodenej inštrukcie CPU a strate informácií.

Používa sa špeciálna schéma vymazania, aby sa zabránilo načítaniu zostávajúcich údajov do pamäte RAM po spracovaní. V tomto prípade sa vygeneruje príkaz na vymazanie pamäte RAM a zobrazí sa adresa pamäťového bloku, ktorý sa musí zbaviť informácií. Táto schéma zapíše nuly alebo nejakú inú postupnosť znakov do všetkých buniek daného pamäťového bloku, čím zaistí, že predtým načítané dáta budú spoľahlivo vymazané.

Hardvérové ochrany: aplikované aj na užívateľské terminály. Aby sa zabránilo úniku informácií pri pripojení neregistrovaného terminálu, je potrebné pred vydaním požadovaných údajov identifikovať (automaticky určiť kód alebo číslo) terminálu, z ktorého bola prijatá požiadavka. V režime viacerých používateľov táto identifikácia terminálu nestačí. Je potrebné autentifikovať užívateľa, teda zistiť jeho identitu a oprávnenie. Je to potrebné aj preto, že rôzni používatelia registrovaní v systéme môžu mať prístup len k jednotlivým súborom a prísne obmedzené povolenia na ich používanie.

Na identifikáciu terminálu sa najčastejšie používa generátor kódov obsiahnutý v hardvéri terminálu a na autentifikáciu používateľa hardvér ako kľúče, osobné kódové karty, osobný identifikátor, rozpoznávacie zariadenia pre hlas používateľa alebo tvar jeho prstov. Ale najbežnejšími prostriedkami autentifikácie sú heslá, ktoré sa neoverujú hardvérom, ale softvérovými nástrojmi na identifikáciu.

Hardvér pre bezpečnosť informácií je množstvo technických zariadení, systémov a štruktúr určených na ochranu informácií pred zverejnením, únikom a neoprávneným prístupom.

4. Ochrana softvéru

Systémy na ochranu počítača pred vniknutím niekoho iného sú veľmi rôznorodé a sú klasifikované ako:

prostriedky vlastnej ochrany poskytované bežným softvérom;

prostriedky ochrany ako súčasť počítačového systému;

prostriedky ochrany so žiadosťou o informácie;

prostriedky aktívnej ochrany;

prostriedky pasívnej ochrany a iné.

Hlavné smery použitia softvérovej ochrany informácií. Na zaistenie bezpečnosti dôverných informácií môžeme rozlišovať nasledujúce oblasti používania programov, najmä:

ochrana informácií pred neoprávneným prístupom;

ochrana informácií pred kopírovaním;

ochrana programov pred kopírovaním;

ochrana programov pred vírusmi;

ochrana informácií pred vírusmi;

softvérová ochrana komunikačných kanálov.

Pre každú z týchto oblastí existuje dostatočné množstvo kvalitných softvérových produktov vyvinutých odbornými organizáciami a distribuovaných na trhoch.

Ochranný softvér: majú nasledujúce typy špeciálnych programov:

identifikácia technických prostriedkov, súborov a autentifikácia používateľa;

evidencia a kontrola prevádzky technických prostriedkov a užívateľov;

údržba obmedzených režimov spracovania informácií;

ochrana: prevádzkové prostriedky počítačov a aplikačné programy používateľov;

zničenie informácií v ochranných zariadeniach po použití;

signalizácia porušení využívania zdrojov;

pomocné ochranné programy: na rôzne účely (obr. 22).

Identifikácia technických prostriedkov a súborov, vykonávaná programovo, sa vykonáva na základe analýzy evidenčných čísel rôznych komponentov a objektov informačného systému a ich porovnania s hodnotami adries a hesiel uloženými v ochrannom zariadení riadiaci systém. Na zabezpečenie spoľahlivosti ochrany pomocou hesiel je práca ochranného systému organizovaná tak, aby pravdepodobnosť odhalenia tajného hesla a zhody s jedným alebo druhým identifikátorom súboru alebo terminálu bola čo najmenšia. Aby ste to dosiahli, musíte heslo pravidelne meniť a počet znakov v ňom nastaviť tak, aby bol dostatočne veľký.

Efektívnym spôsobom identifikácie adresovateľných entít a autentifikácie používateľov je algoritmus výzva-odpoveď, v ktorom bezpečnostný systém vyzve používateľa na zadanie hesla, po ktorom musí dať určitú odpoveď. Keďže načasovanie požiadavky a odpovede je nepredvídateľné, sťažuje to proces uhádnutia hesla, čím poskytuje vyššiu bezpečnosť.

Získanie povolenia na prístup k určitým zdrojom je možné realizovať nielen na základe použitia tajného hesla a následných autentifikačných a identifikačných procedúr. Dá sa to urobiť podrobnejšie, berúc do úvahy rôzne vlastnosti používateľských režimov, ich právomoci, kategórie požadovaných údajov a zdrojov. Táto metóda je implementovaná špeciálnymi programami, ktoré analyzujú príslušné charakteristiky používateľov, obsah úloh, parametre hardvéru a softvéru a pamäťových zariadení.

Špecifické údaje súvisiace s požiadavkou vstupujúcou do bezpečnostného systému sa počas prevádzky bezpečnostných programov porovnávajú s údajmi zadanými v tabuľkách (maticiach) registračných tajomstiev. Tieto tabuľky, ako aj programy na ich tvorbu a spracovanie, sú uložené v šifrovanej podobe a sú pod osobitnou kontrolou správcu (správcov) bezpečnosti informačnej siete.

Jednotlivé bezpečnostné opatrenia pre tieto súbory a špeciálna kontrola prístupu používateľov k nim sa používajú na rozlíšenie prístupu jednotlivých používateľov k presne definovanej kategórii informácií. Ochranná známka môže byť vytvorená vo forme trojciferných kódových slov, ktoré sú uložené v samotnom súbore alebo v špeciálnej tabuľke. V tej istej tabuľke sa zaznamenáva identifikátor používateľa, ktorý vytvoril tento súbor, identifikátory terminálov, z ktorých je možné k súboru pristupovať, identifikátory používateľov, ktorí majú povolený prístup k tomuto súboru, ako aj ich práva na používanie súboru (čítanie , úprava, mazanie, aktualizácia, výkon atď.). Je dôležité zabrániť používateľom v interakcii pri prístupe k súborom. Ak má napríklad viacero používateľov právo upravovať ten istý záznam, potom si každý z nich musí uložiť presne svoju verziu vydania (vyrobia sa viaceré kópie záznamov za účelom prípadnej analýzy a vytvorenia oprávnenia).

Ochrana informácií pred neoprávneným prístupom

Na ochranu pred vniknutím niekoho iného sú nevyhnutne poskytnuté určité bezpečnostné opatrenia. Hlavné funkcie, ktoré by mal softvér implementovať, sú:

identifikácia subjektov a predmetov;

diferenciácia (niekedy úplná izolácia) prístupu k výpočtovým zdrojom a informáciám;

kontrola a registrácia akcií s informáciami a programami.

Postup identifikácie a autentifikácie zahŕňa kontrolu, či subjekt poskytujúci prístup (alebo objekt, ku ktorému sa pristupuje) je tým, za koho sa vydáva. Takéto kontroly môžu byť jednorazové alebo pravidelné (najmä v prípade dlhých pracovných stretnutí). Pri identifikácii sa používajú rôzne metódy.

jednoduché, zložité alebo jednorazové heslá;

výmena otázok a odpovedí s administrátorom;

kľúče, magnetické karty, odznaky, žetóny;

prostriedky na analýzu jednotlivých charakteristík (hlas, odtlačky prstov, geometrické parametre rúk, tváre);

špeciálne identifikátory alebo kontrolné súčty pre hardvér, softvér, dáta

Najbežnejšou metódou overovania je overenie heslom.

Prax ukázala, že ochrana údajov heslom je slabým článkom, keďže heslo je možné odpočúvať alebo špehovať, heslo je možné zachytiť alebo dokonca jednoducho uhádnuť.

Na ochranu samotného hesla boli vyvinuté určité odporúčania, ako urobiť heslo silným:

heslo musí obsahovať aspoň osem znakov. Čím menej znakov heslo obsahuje, tým ľahšie je uhádnuť;

nepoužívajte ako heslo zjavnú sadu znakov, ako je vaše meno, dátum narodenia, mená blízkych alebo názvy vašich programov. Na tieto účely je najlepšie použiť neznámy vzorec alebo cenovú ponuku;

ak to kryptografický program umožňuje, zadajte do hesla aspoň jednu medzeru, neabecedný znak alebo veľké písmeno; nikomu nehovor svoje heslo, nezapisuj si ho. Ak ste museli porušiť tieto pravidlá, vložte papier do uzamknutej zásuvky;

často meniť svoje heslo

nezadávajte heslo do postupu nastavenia dialógového okna alebo makra.

Uvedomte si, že heslo zadané na klávesnici je často uložené v sekvencii automatického prihlásenia.

Kontrolné súčty sa často používajú na identifikáciu programov a údajov, ale rovnako ako pri overovaní hesla je dôležité vylúčiť možnosť falšovania pri zachovaní správneho kontrolného súčtu. To sa dosahuje použitím sofistikovaných techník kontrolných súčtov založených na kryptografických algoritmoch. Ochranu údajov pred falšovaním (ich stabilitu) je možné zabezpečiť použitím rôznych metód šifrovania a metód digitálneho podpisu založených na kryptografických systémoch s verejným kľúčom.

Po vykonaní postupov identifikácie a autentifikácie získa používateľ prístup do počítačového systému a ochrana informácií sa vykonáva na troch úrovniach:

vybavenie;

Ochrana na úrovni hardvéru a softvéru zabezpečuje riadenie prístupu k výpočtovým zdrojom: jednotlivým zariadeniam, RAM, operačnému systému, špeciálnym obslužným programom alebo osobným užívateľským programom.

Ochrana informácií na úrovni údajov je zameraná na:

chrániť informácie pri prístupe k nim v procese práce na PC a vykonávaní na nich iba povolených operácií;

o ochrane informácií pri ich prenose komunikačnými kanálmi medzi rôznymi počítačmi.

Kontrola prístupu k informáciám vám umožňuje odpovedať na otázky:

kto môže vykonávať a aké operácie;

na akých údajoch je dovolené vykonávať operácie.

Objektom, ku ktorému je kontrolovaný prístup, môže byť súbor, záznam v súbore alebo samostatné pole záznamu súboru a ako faktory, ktoré určujú poradie prístupu, konkrétna udalosť, hodnoty údajov, stav systému, používateľské oprávnenia, históriu prístupu a ďalšie údaje.

Prístup riadený udalosťami zahŕňa zablokovanie hovoru používateľa. Napríklad v určitých časových intervaloch alebo pri prístupe z konkrétneho terminálu. Štátny prístup je založený na Aktuálny stav počítačový systém, riadiace programy a ochranné systémy.

Pokiaľ ide o prístup, ktorý závisí od povolení, poskytuje používateľovi prístup k programom, údajom, zariadeniam v závislosti od poskytnutého režimu. Takéto režimy môžu byť "iba na čítanie", "čítanie a zápis", "iba spustenie" a iné.

Väčšina kontrol prístupu je založená na určitej forme reprezentácie prístupovej matice.

Ďalší prístup k budovaniu nástrojov ochrany prístupu je založený na riadení informačných tokov a rozdelení prístupových subjektov a objektov do tried dôvernosti.

Registračné nástroje, ako sú nástroje na kontrolu prístupu, sú účinnými ochrannými opatreniami: proti neoprávneným akciám. Ak sú však kontroly prístupu navrhnuté tak, aby zabránili takýmto akciám, úlohou protokolovania je zistiť akcie, ktoré už prebehli alebo sa o to pokúsili.

Vo všeobecnosti sa súbor softvérových a hardvérových nástrojov a organizovaných (procedurálnych) riešení na ochranu informácií pred neoprávneným prístupom (UAS) implementuje pomocou nasledujúcich akcií:

Riadenie prístupu;

evidencia a účtovníctvo;

používanie kryptografických prostriedkov;

¦ Zabezpečenie integrity informácií. Možno zaznamenať nasledujúce formy kontroly a kontroly prístupu, ktoré sú v praxi široko používané:

Zabránenie prístupu:

na pevný disk;

do jednotlivých sekcií;

do jednotlivých súborov;

do adresárov;

na diskety;

na vymeniteľné médiá.

Nastavte prístupové práva pre skupinu súborov.

Ochrana pred zmenami:

adresárov.

Ochrana pred zničením:

adresárov.

Ochrana proti kopírovaniu:

adresáre;

aplikačné programy.

Stlmenie obrazovky po čase nastavenom používateľom.

5. Ochrana proti kopírovaniu

Nástroje na ochranu proti kopírovaniu zabraňujú používaniu ukradnutých kópií softvéru a sú v súčasnosti jediným spoľahlivým prostriedkom – jednak na ochranu autorských práv programátorov-vývojárov, ako aj na stimuláciu rozvoja trhu. Ochrana proti kopírovaniu znamená, že zaisťuje, že program vykonáva svoje funkcie len vtedy, keď je rozpoznaný určitý jedinečný nekopírovateľný prvok. Takýmto prvkom (nazývaným kľúčovým prvkom) môže byť disketa, určitá časť počítača alebo špeciálne zariadenie pripojené k PC. Ochrana proti kopírovaniu sa vykonáva vykonávaním niekoľkých funkcií, ktoré sú spoločné pre všetky ochranné systémy:

identifikácia prostredia, z ktorého sa program spustí;

autentifikácia prostredia, z ktorého sa program spúšťa;

reakcia na spustenie z neoprávneného prostredia;

registrácia autorizovaného kopírovania;

odpor k štúdiu algoritmov prevádzky systému.

Prostredím, z ktorého bude program spúšťaný, je buď disketa alebo PC (ak inštalácia prebieha na pevný disk). Identifikácia prostredia spočíva v nejakom pomenovaní prostredia za účelom jeho ďalšej autentifikácie. Identifikovať prostredie znamená priradiť mu nejaké špeciálne vytvorené alebo merané, zriedka opakované a ťažko sfalšovateľné charakteristiky – identifikátory. Diskety možno identifikovať dvoma spôsobmi.

Prvý je založený na spôsobení poškodenia niektorej časti povrchu diskety. Bežným spôsobom takejto identifikácie je „laserová diera“. Pri tejto metóde sa disketa na určitom mieste vypáli laserovým lúčom. Je zrejmé, že je dosť ťažké urobiť "" presne ten istý otvor na kopírovacej diskete a na rovnakom mieste ako na originálnej diskete.

Druhý spôsob identifikácie je založený na neštandardnom formátovaní diskety.

Reakcia na spustenie z neautorizovaného prostredia sa zvyčajne redukuje na vydanie príslušnej správy.

6. Ochrana informácií pred zničením

Jednou z úloh zabezpečenia bezpečnosti pre všetky prípady používania PC je chrániť informácie pred zničením, ku ktorému môže dôjsť pri príprave a realizácii rôznych ozdravných opatrení (rezervácia, vytvorenie a aktualizácia poistného fondu, vedenie archívov informácií a iné). Keďže dôvody zničenia informácií sú veľmi rôznorodé (neoprávnené akcie, softvérové a hardvérové chyby, počítačové vírusy atď.), poistné opatrenia sú povinné pre každého, kto používa osobný počítač.

Je potrebné osobitne upozorniť na nebezpečenstvo počítačových vírusov. Mnohí používatelia počítačov (PC) ich dobre poznajú a tí, ktorí ich ešte nepoznajú, ich čoskoro spoznajú. Počítačový vírus je malý, pomerne zložitý, starostlivo zostavený a nebezpečný program, ktorý sa dokáže sám rozmnožovať, prenášať na disky, pripájať sa k cudzím programom a prenášať cez informačné siete. Vírus sa zvyčajne vytvára na to, aby narušil počítač rôznymi spôsobmi – od „neškodného“ vydania správy až po vymazanie, zničenie súborov. Väčšinu vírusov vytvárajú ľudia, chuligánski programátori, hlavne preto, aby pobavili svoju hrdosť alebo zarobili na predaji antivírusov. Antivírus je program, ktorý zisťuje alebo zisťuje a odstraňuje vírusy. Takéto programy sú špecializované a univerzálne. Aký je rozdiel medzi univerzálnym antivírusom a špecializovaným? Špecializovaný si poradí len s už napísanými, fungujúcimi vírusmi a univerzálny si poradí aj s vírusmi, ktoré ešte neboli napísané.

Väčšina antivírusových programov je špecializovaných: AIDSTEST, VDEATH, SERUM-3, ANTI-KOT, SCAN a stovky ďalších. Každý z nich rozpozná jeden alebo viacero špecifických vírusov bez toho, aby akokoľvek reagoval na prítomnosť ostatných.

Univerzálne antivírusy sú navrhnuté tak, aby si poradili s celými triedami vírusov. Podľa menovania sú antivírusy univerzálnej akcie úplne odlišné. Rezidentné antivírusy a audítorské programy sú široko používané.

Tieto aj iné antivírusové programy majú určité schopnosti, pozitívne a negatívne (nevýhody).

Špecializované sú pre svoju jednoduchosť príliš úzko špecializované. Pri veľkej rozmanitosti vírusov je potrebná rovnaká rozmanitosť antivírusov.

Okrem toho, že sa antivírusové programy používajú v záujme ochrany pred vírusmi, vo veľkej miere sa využívajú aj v rámci organizačných bezpečnostných opatrení. Na zníženie nebezpečenstva vírusových činov je možné vykonať určité opatrenia, ktoré je možné pre každý konkrétny prípad znížiť alebo rozšíriť. Tu sú niektoré z týchto akcií:

Informujte všetkých zamestnancov podniku o nebezpečenstve a možných škodách v prípade napadnutia vírusom.

Nevykonávajte oficiálne vzťahy s inými podnikmi na výmenu (získanie) softvéru. Zakážte zamestnancom prinášať programy „zvonku“, aby ich nainštalovali do systémov na spracovanie informácií. Mali by sa používať iba oficiálne distribuované programy.

Zakázať zamestnancom používať počítačové hry na počítačoch, ktoré spracúvajú dôverné informácie.

Ak chcete získať prístup k informačným sieťam tretích strán, prideľte samostatné špeciálne miesto.

Vytvorte archív kópií programov a údajov.

Pravidelne kontrolujte kontrolným súčtom alebo porovnaním s "čistými" programami.

Nainštalujte systémy informačnej bezpečnosti na kritické počítače. Použite špeciálne antivírusové nástroje.

Softvérová ochrana informácií je systém špeciálnych programov zahrnutých v softvéri, ktorý implementuje funkcie ochrany informácií.

7. Kryptografické ochrany

Kryptografia ako prostriedok ochrany (uzatvárania) informácií nadobúda vo svete komerčnej činnosti čoraz väčší význam.

Kryptografia má dlhú históriu. Spočiatku sa používal najmä v oblasti vojenských a diplomatických komunikácií. Teraz je to potrebné v priemyselných a obchodných činnostiach. Ak vezmeme do úvahy, že dnes sa stovky miliónov správ, telefonických rozhovorov, obrovské objemy počítačových a telemetrických údajov prenášajú iba u nás cez šifrované komunikačné kanály a to všetko, ako sa hovorí, nie je pre zvedavé oči a uši, je zrejmé, že utajenie tejto korešpondencie je skutočne nevyhnutné.

Čo je kryptografia? Zahŕňa niekoľko sekcií modernej matematiky, ako aj špeciálne odvetvia fyziky, rádioelektroniky, komunikácie a niektoré ďalšie súvisiace odvetvia. (Jeho úlohou je previesť matematickými metódami tajnú správu, telefonický rozhovor alebo počítačové dáta prenášané komunikačnými kanálmi tak, aby sa stali pre neoprávnené osoby úplne nezrozumiteľné. To znamená, že kryptografia musí zabezpečiť takúto ochranu tajomstva (alebo akéhokoľvek iného)). informácie, ktoré aj v prípade ich zachytenia neoprávnenými osobami a spracovania akýmikoľvek prostriedkami pomocou najrýchlejších počítačov a najnovších výdobytkov vedy a techniky by nemali byť dešifrované niekoľko desaťročí. Na túto transformáciu informácií sa používajú rôzne šifrovacie nástroje - nástroje na šifrovanie dokumentov vrátane prenosných verzií, prostriedky na šifrovanie reči (telefónne a rádiové rozhovory), prostriedky na šifrovanie telegrafných správ a prenos údajov.

Všeobecná technológia šifrovania

Počiatočné informácie, ktoré sa prenášajú cez komunikačné kanály, môžu byť reč, dáta, video signály, nazývané nešifrované správy R.

V šifrovacom zariadení je správa P zašifrovaná (transformovaná na správu C) a prenášaná cez "neuzavretý" komunikačný kanál. Na strane príjemcu sa správa C dešifruje, aby sa obnovil pôvodný význam správy P.

Parameter, ktorý možno použiť na extrahovanie jednotlivých informácií, sa nazýva kľúč.

V modernej kryptografii sa berú do úvahy dva typy kryptografických algoritmov (kľúčov). Ide o klasické kryptografické algoritmy založené na použití tajných kľúčov a nové kryptografické algoritmy s verejným kľúčom založené na použití dvoch typov kľúčov: tajného (súkromného) a verejného.

V kryptografii s verejným kľúčom existujú aspoň dva kľúče, z ktorých jeden nemožno vypočítať z druhého. Ak dešifrovací kľúč nie je možné získať výpočtovými metódami zo šifrovacieho kľúča, potom bude zabezpečené utajenie informácií zašifrovaných pomocou neutajovaného (verejného) kľúča. Tento kľúč však musí byť chránený pred zámenou alebo úpravou. Dešifrovací kľúč musí byť tiež tajný a chránený pred manipuláciou alebo úpravou.

Ak naopak nie je možné získať šifrovací kľúč z dešifrovacieho kľúča výpočtovými metódami, potom dešifrovací kľúč nemusí byť tajný.

Podobné dokumenty

Organizácia systému informačnej bezpečnosti vo všetkých jeho oblastiach. Vývoj, výroba, predaj, obsluha ochranných prostriedkov, školenie príslušného personálu. Kryptografické prostriedky ochrany. Základné princípy inžinierskej a technickej ochrany informácií.

ročníková práca, pridaná 15.02.2011

Charakteristika predmetov ochrany a požiadavky na ne. Identifikácia únikových kanálov a požiadavky na ochranu. Ochranné prostriedky a ich umiestnenie. Alternatívny systém ochrany informácií komplexným tienením. Tienené konštrukcie, miestnosti, kamery.

ročníková práca, pridaná 16.04.2012

Integrovaný prístup k zaisteniu informačnej bezpečnosti. Analýza procesov vývoja, výroby, predaja, prevádzky ochranných prostriedkov. Kryptografické prostriedky ochrany informácií. Základné princípy inžinierskej a technickej ochrany informácií.

semestrálna práca, pridaná 4.11.2016

Analýza informácií ako objektu ochrany a štúdium požiadaviek na informačnú bezpečnosť. Výskum inžiniersko-technických opatrení ochrany a vývoj riadiaceho systému pre objekt ochrany informácií. Implementácia ochrany objektov pomocou programu Packet Tracer.

práca, pridané 28.04.2012

Technické prostriedky ochrany informácií. Hlavné hrozby pre bezpečnosť počítačového systému. Prostriedky ochrany pred neoprávneným prístupom. Systémy na zabránenie úniku dôverných informácií. Nástroje na analýzu ochranných systémov.

prezentácia, pridané 18.11.2014

Metódy a prostriedky ochrany informácií pred neoprávneným prístupom. Vlastnosti ochrany informácií v počítačových sieťach. Kryptografická ochrana a elektronický digitálny podpis. Metódy ochrany informácií pred počítačovými vírusmi a útokmi hackerov.

abstrakt, pridaný 23.10.2011

Nevyhnutnosť a potreba ochrany informácií. Typy ohrození bezpečnosti informačných technológií a informácií. Kanály úniku a neoprávnený prístup k informáciám. Zásady navrhovania ochranného systému. Interní a externí páchatelia AITU.

test, pridané 04.09.2011

Charakteristika objektu informatizácie ATS z pohľadu chránených informácií. Metódy úniku informácií. Vypracovanie návrhov na ochranu informácií na objekte informatizácie rezortu vnútra. Algoritmus na výber optimálnych prostriedkov inžinierskej a technickej ochrany informácií.

semestrálna práca, pridaná 28.08.2014

Softvér a hardvér na ochranu počítača pred neoprávneným prístupom. Elektronický zámok "Sobol". Informačný bezpečnostný systém SecretNet. Zariadenia na zabezpečenie odtlačkov prstov. Kontrola verejné kľúče, certifikačné centrá.

semestrálna práca, pridaná 23.08.2016

Analýza technológií spracovania informácií. Vybudovanie informačného bezpečnostného systému, postup monitorovania jeho stavu, identifikácia a analýza hrozieb. Ochrana informácií, ktoré cirkulujú vo zvukových posilňovacích systémoch. Technická ochrana bankové operácie.

D.V. Sevrjukov

Konzultant vojenskej jednotky 55056

V.A. Konovalov

Výkonný riaditeľ FSUE SNPO Eleron

R.S. Chasyanov

Vedúci odboru integrovaných systémov CJSC PKF "Magus"

Predmety ochrany

V závislosti od účelu a významu objektu, charakteru a druhu ohrozenia sú zabezpečené rôzne opatrenia na blokovanie jeho perimetra technickým zabezpečovacím zariadením (TSO) a inžinierskou ochranou (TSITZ). Bezchybne sa týmito prostriedkami vybavujú rozšírené hranice štátnej hranice, colné terminály, jadrové, tepelné a vodné elektrárne, kompresorové stanice plynu, ropné rafinérie, ropné terminály, chemické výrobné podniky, letiská a orgány činné v trestnom konaní. Takéto zariadenia môžu zabezpečiť prítomnosť niekoľkých obvodových obranných línií, vybavených plotmi, kombinovanými opevneniami, poplašnými zariadeniami proti vlámaniu, video monitorovacími systémami, kontrolou a riadením prístupu, ako aj prítomnosťou špeciálnych opatrení, ktoré slúžia na zaistenie bezpečnosti.

V závislosti od účelu a významu objektu, charakteru a druhu ohrozenia sú zabezpečené rôzne opatrenia na blokovanie jeho perimetra technickým zabezpečovacím zariadením (TSO) a inžinierskou ochranou (TSITZ). Bezchybne sa týmito prostriedkami vybavujú rozšírené hranice štátnej hranice, colné terminály, jadrové, tepelné a vodné elektrárne, kompresorové stanice plynu, ropné rafinérie, ropné terminály, chemické výrobné podniky, letiská a orgány činné v trestnom konaní. Takéto zariadenia môžu zabezpečiť prítomnosť niekoľkých obvodových obranných línií, vybavených plotmi, kombinovanými opevneniami, poplašnými zariadeniami proti vlámaniu, video monitorovacími systémami, kontrolou a riadením prístupu, ako aj prítomnosťou špeciálnych opatrení, ktoré slúžia na zaistenie bezpečnosti.

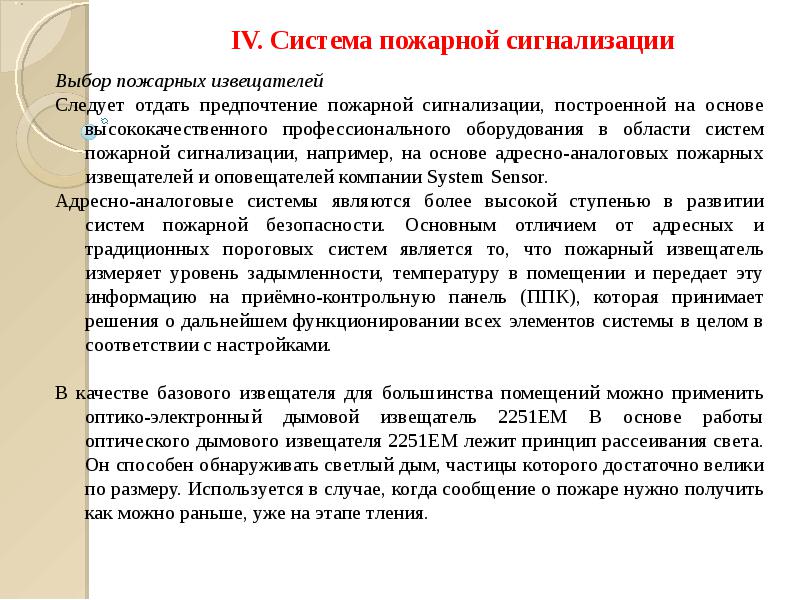

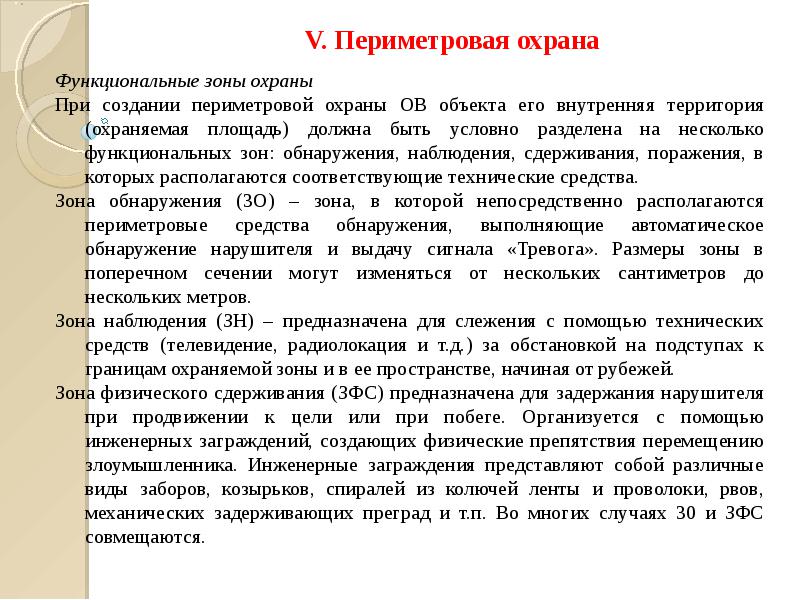

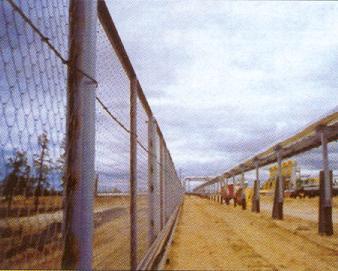

obvodové oplotenie

Plot je umelá stavba na zemi, ktorá je fyzickou prekážkou, ktorá môže mať kanál na prenos informácií o skutočnosti prechodu alebo povahe akcií potenciálneho narušiteľa pri prekonávaní prekážky.

Funkcie oplotenia

Úroveň úloh, ktoré musia návrhy systémov oplotenia riešiť, miera dôležitosti objektu a finančné možnosti jeho vlastníka určujú súbor funkcií týchto systémov a použité metódy na ovplyvnenie potenciálneho narušiteľa. Vplyv môže byť rôzny: od jednoduchého označenia územia objektu (dekoratívny plot) až po fyzický vplyv (elektrošokový plot), ktorý nevedie k smrti. Ploty môžu vykonávať nasledujúce funkcie:

- označenie odcudzeného územia alebo zóny vylúčenia náhodného prechodu (zabránenie vstupu do chráneného územia);

- zamedzenie vstupu nepovolaných osôb do chráneného priestoru, psychické pôsobenie na potenciálneho narušiteľa až po jeho prinútenie upustiť od svojich zámerov prekonať oplotenie;

- odovzdanie informácie ochranke objektu o mieste prekonania oplotenia (v prípade prítomnosti signálnych a zátarasových CO).

Línia hlavného plotu je rozdelená na sekcie, z ktorých každá má pridelené samostatné číslo (na zobrazenie stavu príslušných SO na SSSI, ovládacom paneli a na pohodlie ich údržby).

Dodatočné oplotenie

Doplnkové a výstražné oplotenie je možné navrhnúť na obvode vybavovaných objektov, na samostatných úsekoch ich územia.

Doplnkové a výstražné oplotenie je možné navrhnúť na obvode vybavovaných objektov, na samostatných úsekoch ich územia.

Prídavný plot je určený na vystuženie hlavného plotu. Horný prídavný plot je inštalovaný na hlavnom plote, ak je jeho výška aspoň 2,5 m. Prídavným plotom môže byť baldachýn vyrobený z 3-4 prameňov ostnatého drôtu, inžinierske ochranné zariadenie ako "AKL Spiral" alebo iné štruktúry. Spodné doplnkové oplotenie slúži na ochranu pred poddolovaním, inštaluje sa pod hlavný plot a má prienik do zeme minimálne 50 cm, 50 mm, privarený v nitkovom kríži.

Požiadavky na obvodové oplotenie Oplotenie nesmie mať prielezy, prielomy a iné poškodenia, ako aj neuzamknuté dvere, brány a vrátka. Plot by nemal priliehať k žiadnym prístavbám, s výnimkou budov, ktoré sú pokračovaním obvodu. Pozdĺž plotov sa plánuje položiť cesty pre pohyb stráží ("cesty výstroja"). Na každom úseku varovného vnútorného oplotenia by mala byť zabezpečená brána, ktorá umožňuje prístup personálu obsluhujúceho technické prostriedky ochrany, komunikácie, varovania a osvetlenia, ako aj kontrolu priestoru. Vylúčená zóna musí byť dôkladne naplánovaná a vyčistená, nesmie v nej byť žiadne budovy a objekty, ktoré bránia použitiu technických prostriedkov ochrany a činnosti bezpečnostnej služby. Túto zónu je možné využiť na organizáciu ochrany objektu za pomoci služobných psov. V tomto prípade musí mať výstražné pletivo alebo plot s výškou najmenej 2,5 m. detekcia. Obvod územia a objekty chráneného objektu sú vybavené bezpečnostným osvetľovacím systémom, ktorý zabezpečuje potrebné podmienky na monitorovanie oplotení územia, zakázanej zóny, obchôdzkových trás (obchádzkových trás), kontrolných stanovíšť pre cestnú a železničnú dopravu.

Požiadavky na obvodové oplotenie Oplotenie nesmie mať prielezy, prielomy a iné poškodenia, ako aj neuzamknuté dvere, brány a vrátka. Plot by nemal priliehať k žiadnym prístavbám, s výnimkou budov, ktoré sú pokračovaním obvodu. Pozdĺž plotov sa plánuje položiť cesty pre pohyb stráží ("cesty výstroja"). Na každom úseku varovného vnútorného oplotenia by mala byť zabezpečená brána, ktorá umožňuje prístup personálu obsluhujúceho technické prostriedky ochrany, komunikácie, varovania a osvetlenia, ako aj kontrolu priestoru. Vylúčená zóna musí byť dôkladne naplánovaná a vyčistená, nesmie v nej byť žiadne budovy a objekty, ktoré bránia použitiu technických prostriedkov ochrany a činnosti bezpečnostnej služby. Túto zónu je možné využiť na organizáciu ochrany objektu za pomoci služobných psov. V tomto prípade musí mať výstražné pletivo alebo plot s výškou najmenej 2,5 m. detekcia. Obvod územia a objekty chráneného objektu sú vybavené bezpečnostným osvetľovacím systémom, ktorý zabezpečuje potrebné podmienky na monitorovanie oplotení územia, zakázanej zóny, obchôdzkových trás (obchádzkových trás), kontrolných stanovíšť pre cestnú a železničnú dopravu.

Prostriedky detekcie a ochrany

Názvoslovie detekčných prostriedkov pri konkrétnom objekte sa určuje na základe terénu a prítomnosti vegetácie na odbočke, kde sa nachádzajú hlavné inžinierske stavby. Ak sa na obvode (línii) nachádzajú dlhé (nie menej ako 500 m) rovné priame úseky, je vhodné použiť rádiotechniku alebo aktívne opticko-elektronické prostriedky a systémy.

Pri určovaní typu zariadenia inštalovaného na plotoch sa berú do úvahy: rušivé podmienky, mechanické vlastnosti plotov, prítomnosť a rozsah zlomov v nich (vrátane brán, brán, priepustov), najpravdepodobnejšie ciele a cesty prieniku.

Brána ako súčasť SKB

Brány na kontrolných stanovištiach sú navrhnuté tak, aby zabezpečili rýchly prejazd služobných („vlastných“) vozidiel a zároveň rozpoznali a odrezali neželaných („cudzích“). V rizikových objektoch by sa mal v súlade s RD 78.36.006-2005 „Odporúčania na výber a použitie technických prostriedkov požiarnej a bezpečnostnej signalizácie a inžiniersko-technického posilnenia vybavenia objektov“ používať zámkový systém brán.

Brány na kontrolných stanovištiach sú navrhnuté tak, aby zabezpečili rýchly prejazd služobných („vlastných“) vozidiel a zároveň rozpoznali a odrezali neželaných („cudzích“). V rizikových objektoch by sa mal v súlade s RD 78.36.006-2005 „Odporúčania na výber a použitie technických prostriedkov požiarnej a bezpečnostnej signalizácie a inžiniersko-technického posilnenia vybavenia objektov“ používať zámkový systém brán.

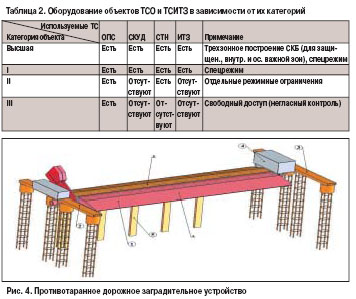

Brána slúži na prejazd vozidiel v objektoch s obzvlášť prísnym režimom a na prístupoch k bráne je inštalované špeciálne ženijné vybavenie na boj proti možným teroristickým útokom (obr. 4, 5):

- elektrošokové zariadenia (namontované na plote alebo prenosné),

- protinárazové bariéry a zariadenia;

- blokátory ciest;

- mantinely.

Okrem týchto zariadení možno použiť aj veže, pancierové uzávery, modulárne kontrolné stanovištia s pancierovými kabínami. Mali by poskytnúť hliadke kruhový výhľad na prístupy k chráneným objektom cez deň aj v noci a poskytnúť možnosť vyhlásiť poplach, chrániť hliadku (personál) pred zásahom ručnými zbraňami a črepinami granátov v prípade útok na stĺp a vedenie obranného boja.

Okrem týchto zariadení možno použiť aj veže, pancierové uzávery, modulárne kontrolné stanovištia s pancierovými kabínami. Mali by poskytnúť hliadke kruhový výhľad na prístupy k chráneným objektom cez deň aj v noci a poskytnúť možnosť vyhlásiť poplach, chrániť hliadku (personál) pred zásahom ručnými zbraňami a črepinami granátov v prípade útok na stĺp a vedenie obranného boja.